Wohlstand erschließen Sich im Umfeld des Blockchain-Wachstumseinkommens zurechtfinden

Die digitale Revolution hat unsere Interaktion mit der Welt nachhaltig verändert, und die Blockchain-Technologie steht an vorderster Front dieses Wandels. Sie ist weit mehr als nur die Grundlage für Kryptowährungen wie Bitcoin; sie markiert einen grundlegenden Wandel in der Art und Weise, wie wir Informationen erfassen, verifizieren und teilen, und ebnet so den Weg für ein völlig neues Paradigma wirtschaftlicher Chancen. Dieses aufstrebende Feld, oft auch als „Blockchain-Wachstumseinkommen“ bezeichnet, beschränkt sich nicht auf spekulativen Handel, sondern zielt darauf ab, nachhaltige und innovative Einnahmequellen zu schaffen, die die Stärken dezentraler Systeme nutzen.

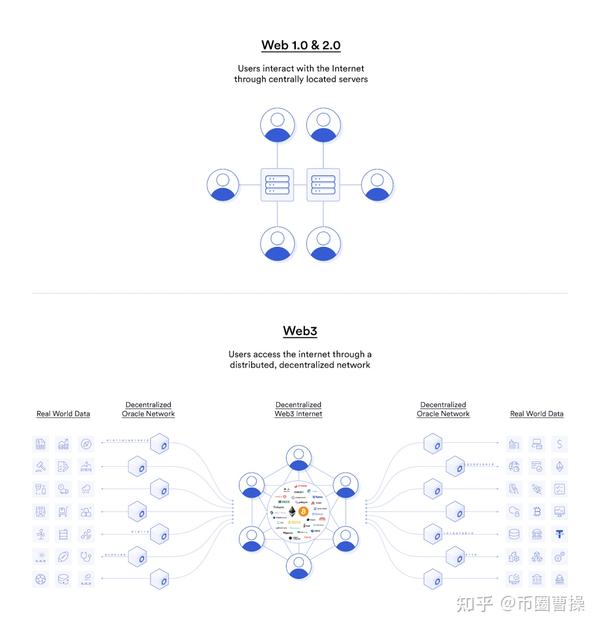

Im Kern ist die Blockchain ein verteiltes, unveränderliches Register. Stellen Sie sich ein gemeinsames digitales Notizbuch vor, auf das viele Zugriff haben und in dem jeder Eintrag transparent, dauerhaft gespeichert und extrem schwer zu verändern ist. Diese inhärente Sicherheit und Transparenz bilden das Fundament, auf dem neuartige Einkommensgenerierungsmechanismen aufgebaut werden. Während die öffentliche Wahrnehmung der Blockchain anfangs von den volatilen Kursschwankungen von Kryptowährungen geprägt war, hat sich die zugrundeliegende Technologie weiterentwickelt und ein breites Spektrum an Möglichkeiten zur Generierung eines stetigen und oft passiven Einkommens eröffnet.

Eines der vielversprechendsten Wachstumspotenziale im Blockchain-Bereich liegt im dezentralen Finanzwesen (DeFi). DeFi zielt darauf ab, traditionelle Finanzdienstleistungen – Kreditvergabe, -aufnahme, Handel und Versicherungen – auf einer Blockchain abzubilden und so Intermediäre wie Banken und Broker zu eliminieren. Diese Disintermediation ist entscheidend. Im traditionellen Finanzwesen schöpfen diese Intermediäre Wert ab und behalten bei jedem Schritt eine Provision ein. Im DeFi-Bereich automatisieren Smart Contracts – selbstausführende Verträge, die direkt im Code der Blockchain gespeichert sind – diese Prozesse und führen oft zu wettbewerbsfähigeren Konditionen und neuen Verdienstmöglichkeiten.

Staking ist ein Paradebeispiel für eine Einkommensquelle im DeFi-Bereich. Bei vielen Proof-of-Stake-Kryptowährungen können Inhaber ihre Coins „staking“ – sie also für einen bestimmten Zeitraum sperren –, um zur Sicherheit des Netzwerks beizutragen. Im Gegenzug erhalten sie Belohnungen, typischerweise in Form weiterer Coins derselben Kryptowährung. Man kann es sich wie Zinsen auf einem Sparkonto vorstellen, nur dass man statt bei einer Bank direkt zur Integrität und zum Betrieb eines dezentralen Netzwerks beiträgt. Die Rendite kann je nach Kryptowährung, Netzwerknachfrage und Staking-Dauer stark variieren, bietet aber eine konkrete Möglichkeit, den Bestand an digitalen Vermögenswerten passiv zu vermehren.

Yield Farming geht noch einen Schritt weiter und nutzt oft komplexere Strategien innerhalb von DeFi-Protokollen. Teilnehmer stellen Liquidität bereit – sie hinterlegen Kryptowährungspaare auf dezentralen Börsen oder Kreditplattformen –, um Handel und Kreditaufnahme zu ermöglichen. Im Gegenzug erhalten sie Transaktionsgebühren und oft zusätzliche Token als Anreiz. Es ähnelt der Tätigkeit eines Market Makers oder Geldverleihers in der traditionellen Finanzwelt, jedoch auf einer dezentralen, erlaubnisfreien Plattform. Yield Farming bietet zwar potenziell höhere Renditen, birgt aber auch höhere Risiken, darunter impermanente Verluste (bei denen der Wert der hinterlegten Vermögenswerte im Vergleich zur separaten Haltung sinken kann) und Schwachstellen in Smart Contracts. Für jeden, der sich in diesen Bereich begibt, ist es von größter Wichtigkeit, die Feinheiten jedes Protokolls und die damit verbundenen Risiken zu verstehen.

Jenseits von DeFi hat die aufstrebende Welt der Non-Fungible Tokens (NFTs) neue Wege für Blockchain-basierte Einkommensquellen eröffnet, oft mit einem eher kreativen oder unternehmerischen Fokus. Viele verbinden NFTs mit dem Verkauf digitaler Kunst, doch ihr Potenzial reicht weit darüber hinaus. Kreative können ihre digitalen Werke – ob Kunst, Musik, Videoclips oder sogar einzigartige In-Game-Gegenstände – als NFTs ausgeben und so nachweisbares Eigentum und Knappheit auf der Blockchain etablieren. Dadurch können sie diese Assets direkt an Sammler verkaufen und traditionelle Galerien oder Vertriebspartner umgehen. Entscheidend ist, dass viele NFT-Verträge mit Lizenzgebühren programmiert werden können. Das bedeutet, dass der ursprüngliche Urheber dauerhaft einen Prozentsatz jedes weiteren Weiterverkaufs des NFTs erhält. Dies schafft eine regelmäßige Einnahmequelle für Künstler und Content-Ersteller – ein Konzept, das in den traditionellen Kunst- und Medienmärkten weitgehend fehlt.

Das Play-to-Earn-Modell (P2E), basierend auf NFTs und Blockchain, ist eine weitere spannende Entwicklung. Spieler können durch aktives Spielen Kryptowährung oder einzigartige NFT-Assets verdienen. Diese digitalen Assets lassen sich anschließend auf Marktplätzen verkaufen und generieren so reale Einnahmen für die Spieler. Obwohl sich der P2E-Bereich noch in der Entwicklung befindet, stellt er ein faszinierendes Modell dar, in dem Unterhaltung und wirtschaftlicher Gewinn untrennbar miteinander verbunden sind. Dadurch wird Gaming von einer reinen Freizeitbeschäftigung zu einer potenziellen Lebensgrundlage für engagierte Spieler.

Darüber hinaus bietet die zugrundeliegende Blockchain-Infrastruktur selbst Chancen. Für diejenigen mit dem nötigen technischen Know-how und den entsprechenden Ressourcen bleibt das Mining von Kryptowährungen eine praktikable, wenn auch zunehmend wettbewerbsintensive Methode, Einkommen zu generieren. Miner nutzen leistungsstarke Computerhardware, um komplexe mathematische Probleme zu lösen, Transaktionen zu validieren und Proof-of-Work-Blockchains zu sichern. Als Belohnung für ihren Rechenaufwand erhalten sie neu geschürfte Kryptowährung und Transaktionsgebühren. Der hohe Energieverbrauch und der ständige Wettlauf um effizientere Hardware machen dies jedoch zu einem kapitalintensiven Unterfangen, das sich eher für spezialisierte Unternehmen als für den Durchschnittsbürger eignet.

Das Konzept des Blockchain-basierten Einkommenswachstums beruht im Kern darauf, den dezentralen Ansatz zu nutzen und seine einzigartigen Möglichkeiten auszuschöpfen. Es geht darum, von einem Modell, in dem Werte von zentralen Instanzen abgeschöpft werden, zu einem Modell überzugehen, in dem Werte verteilt und direkt von den Teilnehmern verdient werden können. Dieser Wandel erfordert Lernbereitschaft, Anpassungsfähigkeit und ein tiefes Verständnis der zugrundeliegenden Technologien, doch die potenziellen Gewinne sind beträchtlich. Mit der fortschreitenden Entwicklung des Blockchain-Ökosystems können wir mit noch innovativeren und zugänglicheren Möglichkeiten zur Einkommensgenerierung rechnen, wodurch sich seine Position als Eckpfeiler zukünftigen Wirtschaftswachstums festigt.

In unserer Reihe zum Thema „Blockchain-Wachstumseinkommen“ beleuchten wir die praktischen Anwendungen und aufkommenden Trends, die die Rolle der Blockchain als leistungsstarken Motor für finanzielles Wachstum festigen. Während der anfängliche Einstieg in diesen Bereich möglicherweise von spekulativem Interesse an volatilen Kryptowährungen getrieben war, hat sich die zugrundeliegende Technologie weiterentwickelt und ausgefeilte Mechanismen zur Generierung eines stetigen und oft passiven Einkommens hervorgebracht. Der wahre Reiz des Wachstumseinkommens durch Blockchain liegt in seinem demokratisierenden Potenzial, das Einzelpersonen Möglichkeiten bietet, an wirtschaftlichen Aktivitäten teilzunehmen und davon zu profitieren, die einst das ausschließliche Gebiet großer Institutionen waren.

Dezentrale autonome Organisationen (DAOs) stellen ein faszinierendes Zukunftsfeld der Blockchain-basierten Einkommensgenerierung dar. Diese Organisationen werden durch Code und Community-Konsens anstatt durch eine hierarchische Managementstruktur geregelt. Mitglieder, typischerweise Token-Inhaber, können Entscheidungen bezüglich der DAO-Finanzen, Projekte und operativen Strategien vorschlagen und darüber abstimmen. Für Einzelpersonen, die sich an gemeinschaftlichen Vorhaben beteiligen und davon profitieren möchten, bieten DAOs eine einzigartige Plattform. Innerhalb einer DAO lassen sich auf verschiedene Weise Einkommen generieren, beispielsweise durch die Teilnahme an der Governance, Beiträge zur Entwicklung, die Bereitstellung spezialisierter Dienstleistungen oder sogar durch Gewinnbeteiligungen an DAO-geführten Projekten. Dieses Modell fördert ein Gefühl der Mitbestimmung und des gemeinsamen Erfolgs und richtet die individuellen Anreize am Gesamtwachstum der Organisation aus.

Das Konzept dezentraler Identitäts- und Reputationssysteme, das sich zwar noch in der Entwicklung befindet, birgt vielversprechende Möglichkeiten für zukünftige Einkommensquellen. Mit dem Übergang zu einem stärker auf Web3 ausgerichteten Internet gewinnen verifizierbare digitale Identitäten und aussagekräftige Reputationswerte zunehmend an Bedeutung. Einzelpersonen könnten ihre verifizierten Qualifikationen, Fähigkeiten oder Beiträge zu Online-Communities monetarisieren und so auf Basis ihrer etablierten digitalen Präsenz und des ihr entgegengebrachten Vertrauens ein Einkommen erzielen. Stellen Sie sich eine Zukunft vor, in der Ihre Blockchain-verifizierte Expertise in einem bestimmten Bereich direkt zu Verdienstmöglichkeiten führt und traditionelle Zugangsbarrieren und formale Qualifikationen umgeht.

Neben der direkten Teilnahme an Protokollen nutzen Unternehmen die Blockchain auch auf innovative Weise für Wachstum und Umsatzsteigerung. So wird beispielsweise das Lieferkettenmanagement revolutioniert. Durch die Nutzung der Blockchain zur Erstellung eines transparenten und unveränderlichen Protokolls jedes einzelnen Produktschritts – vom Rohmaterial bis zum Endverbraucher – können Unternehmen ihre Effizienz steigern, Betrug reduzieren und das Kundenvertrauen stärken. Diese erhöhte Transparenz kann zu Kosteneinsparungen, verbesserter Markentreue und letztendlich zu höheren Umsätzen führen. Obwohl die Blockchain-Technologie keine direkte Einnahmequelle für Privatpersonen wie Staking darstellt, bietet sie dennoch ein bedeutendes Wachstumspotenzial für Unternehmen.

Die Tokenisierung realer Vermögenswerte ist ein weiterer transformativer Trend. Stellen Sie sich vor, Bruchteilseigentum an Immobilien, Kunstwerken oder sogar geistigem Eigentum würde durch digitale Token auf einer Blockchain repräsentiert. Dies macht diese zuvor illiquiden Vermögenswerte nicht nur einem breiteren Anlegerkreis zugänglich, sondern eröffnet auch neue Wege zur Einkommensgenerierung. Token-Inhaber können Dividenden, Mieteinnahmen oder Lizenzgebühren direkt aus diesen tokenisierten Vermögenswerten erzielen, wodurch neue Investitionsmöglichkeiten entstehen und die Einkommensquellen diversifiziert werden. Dieser Prozess demokratisiert den Zugang zu vermögensbildenden Anlagen und beseitigt traditionelle Markteintrittsbarrieren.

Das Wachstum des Metaverse, eines persistenten, miteinander verbundenen Systems virtueller Welten, ist untrennbar mit der Blockchain-Technologie verbunden. In diesen virtuellen Umgebungen können Nutzer digitales Land kaufen, verkaufen und entwickeln, virtuelle Güter und Dienstleistungen erstellen und handeln sowie an einer voll funktionsfähigen virtuellen Wirtschaft teilnehmen. NFTs spielen dabei eine entscheidende Rolle, da sie den nachweisbaren Besitz virtueller Vermögenswerte gewährleisten. Das Verdienstpotenzial im Metaverse ist enorm und reicht von der Entwicklung und dem Verkauf virtueller Immobilien über die Schaffung ansprechender Erlebnisse, die Nutzer und Werbetreibende anziehen, bis hin zum Anbieten spezialisierter Dienstleistungen innerhalb dieser digitalen Welten. Es ist ein Raum, in dem Kreativität und Unternehmergeist sich direkt in greifbare wirtschaftliche Vorteile umwandeln lassen.

Aus- und Weiterbildung im Bereich Blockchain-Technologien entwickeln sich zu bedeutenden Einkommensquellen. Da die Nachfrage nach Blockchain-Expertise branchenübergreifend wächst, sind Fachkräfte mit Kenntnissen in Bereichen wie Smart-Contract-Entwicklung, Blockchain-Sicherheit, Design dezentraler Anwendungen und Kryptoökonomie sehr gefragt. Dies hat zu einem Boom bei Online-Kursen, Workshops und Beratungsleistungen geführt und bietet Lehrenden und Experten lukrative Möglichkeiten. Die kontinuierliche Weiterentwicklung der Blockchain-Landschaft erfordert lebenslanges Lernen und schafft somit einen ständigen Bedarf an aktuellem Wissen und Können.

Es ist jedoch entscheidend, sich dem Wachstumspotenzial von Blockchain-Technologien bewusst zu sein und die damit verbundenen Risiken genau zu verstehen. Die dezentrale Struktur, die so viel Potenzial bietet, bedeutet auch, dass Nutzer oft allein für ihre digitalen Vermögenswerte verantwortlich sind. Fehler in Smart Contracts, Phishing-Angriffe und Marktvolatilität sind Realitäten, mit denen sich die Teilnehmer auseinandersetzen müssen. Sorgfältige Prüfung, gründliche Recherche und ein vorsichtiges Vorgehen sind nicht nur ratsam, sondern unerlässlich für nachhaltigen Erfolg. Die Diversifizierung der Einkommensquellen, sowohl innerhalb als auch außerhalb des Blockchain-Bereichs, ist ebenfalls eine sinnvolle Strategie zur Risikominderung.

Zusammenfassend lässt sich sagen, dass Blockchain-basiertes Einkommen kein monolithisches Konzept, sondern ein vielschichtiges Ökosystem voller Möglichkeiten darstellt. Es umfasst alles von passivem Einkommen durch DeFi und Staking über unternehmerische Projekte im Bereich NFTs und Metaverse bis hin zur Entwicklung und Aufklärung rund um die Technologie selbst. Mit der fortschreitenden Entwicklung und Integration der Blockchain in unser digitales Leben wird ihr Potenzial, neue Formen des Wohlstands zu erschließen und sowohl Einzelpersonen als auch Unternehmen zu stärken, zweifellos zunehmen und eine Ära beispielloser Finanzinnovationen und zugänglicher Vermögensbildung einläuten. Der Weg ist komplex, doch das Wachstumspotenzial ist unbestreitbar.

In einer Zeit, in der digitale Interaktionen das Rückgrat unseres privaten und beruflichen Lebens bilden, ist sicheres Datenmanagement wichtiger denn je. Hier kommt das Konzept der Social Key Recovery ins Spiel – ein aufstrebendes Feld, das Elemente der Cybersicherheit, Psychologie und Technologie vereint, um eines der drängendsten Probleme der digitalen Sicherheit anzugehen: Datenlecks und unberechtigten Zugriff. Dieser Artikel beleuchtet die Feinheiten der Social Key Recovery, ihre grundlegenden Prinzipien, aktuelle Herausforderungen und mögliche zukünftige Entwicklungen.

Verständnis der sozialen Schlüsselwiederherstellung

Im Kern handelt es sich bei Social Key Recovery um eine Methode zur Wiederherstellung verlorener oder kompromittierter Zugangsschlüssel durch soziale Interaktionen und Verhaltensanalyse. Dieser Ansatz nutzt den menschlichen Faktor – unser soziales Verhalten, unsere Muster und Interaktionen –, um die Kontrolle über digitale Assets zurückzuerlangen, die durch Sicherheitslücken, vergessene Passwörter oder böswillige Aktivitäten kompromittiert wurden.

Die Mechanismen der sozialen Schlüsselwiederherstellung

Social Key Recovery basiert auf der Annahme, dass menschliches Verhalten, richtig analysiert, Muster aufzeigen kann, die bei der Identifizierung verlorener Zugangsdaten oder kompromittierter Zugriffe helfen. So funktioniert es typischerweise:

Datenerfassung: Der Prozess beginnt mit der Sammlung von Daten aus verschiedenen sozialen Kanälen, wie beispielsweise sozialen Medien, E-Mails, Foren und anderen digitalen Spuren, die der Nutzer hinterlässt. Diese Daten umfassen Verhaltensmuster, Kommunikationsstile und sogar emotionale Zustände.

Verhaltensanalyse: Fortschrittliche Algorithmen und Modelle des maschinellen Lernens analysieren diese Daten, um einzigartige Verhaltensmuster zu identifizieren. Diese Muster werden anschließend mit bekannten Sicherheitsvorfällen abgeglichen, um die Wahrscheinlichkeit eines Sicherheitsvorfalls oder den Bedarf an Wiederherstellungsmaßnahmen zu bestimmen.

Interventionsstrategien: Sobald eine potenzielle Sicherheitslücke erkannt wird, werden Interventionsstrategien eingesetzt. Dazu gehören das Versenden von Wiederherstellungsaufforderungen über vertrauenswürdige Kanäle, die Nutzung von Social Proof oder sogar die direkte Kontaktaufnahme, um die Identität und die Absicht des Nutzers zu überprüfen.

Die Vorteile und Herausforderungen

Obwohl Social Key Recovery vielversprechend ist, birgt es auch Herausforderungen. Positiv ist, dass es einen stärker auf den Menschen ausgerichteten Ansatz für Cybersicherheit bietet, der weniger aufdringlich ist als herkömmliche Methoden. Durch die Fokussierung auf soziale Interaktionen ermöglicht es eine sanftere und empathischere Art, Sicherheitsvorfälle zu managen und zu minimieren.

Die Herausforderungen sind jedoch nicht unerheblich. Die größte Sorge gilt den ethischen Implikationen der Nutzung sozialer Daten zur Datenwiederherstellung. Datenschutz und Einwilligung sind von entscheidender Bedeutung, da die Nutzer die Gewissheit haben müssen, dass ihre persönlichen Daten verantwortungsvoll und sicher behandelt werden. Darüber hinaus hängt die Effektivität der Datenwiederherstellung mittels sozialer Netzwerke stark von der Genauigkeit und dem Umfang der gesammelten Verhaltensdaten ab, die von Person zu Person stark variieren können.

Die Zukunft der sozialen Schlüsselerholung

Die Zukunft der Wiederherstellung sozialer Schlüssel liegt in ihrer Fähigkeit, sich mit technologischen Fortschritten und verändertem Nutzerverhalten weiterzuentwickeln. Da digitale Bedrohungen immer ausgefeilter werden, müssen sich auch die Wiederherstellungsmethoden anpassen. Dies beinhaltet die kontinuierliche Verbesserung der Datenerfassungs- und Analysetechniken sowie die Entwicklung differenzierterer Interventionsstrategien, die die Privatsphäre der Nutzer respektieren und gleichzeitig die Sicherheit gewährleisten.

Darüber hinaus könnte die Integration von Social Key Recovery mit anderen Cybersicherheitsmaßnahmen einen ganzheitlicheren Ansatz für digitale Sicherheit ermöglichen. Durch die Kombination traditioneller Methoden wie der Multi-Faktor-Authentifizierung mit innovativen Social-Recovery-Techniken lässt sich ein mehrschichtiges Verteidigungssystem schaffen, das sowohl robust als auch benutzerfreundlich ist.

Abschluss

Social Key Recovery stellt eine faszinierende Schnittstelle zwischen Technologie und menschlichem Verhalten dar und bietet innovative Lösungen für altbekannte Probleme der digitalen Sicherheit. Obwohl es einzigartige Herausforderungen mit sich bringt, ist sein Potenzial für einen empathischeren und effektiveren Umgang mit digitalen Assets unbestreitbar. Während wir diese Methode weiter erforschen und verfeinern, wird sie zweifellos eine entscheidende Rolle bei der Gestaltung der Zukunft der Cybersicherheit spielen.

Aufbauend auf dem in Teil 1 eingeführten grundlegenden Verständnis von Social Key Recovery, beleuchten wir nun die praktischen Anwendungen, ethischen Aspekte und zukünftigen Innovationen dieses faszinierenden Feldes. Wir untersuchen, wie Social Key Recovery heute umgesetzt wird und welche Zukunftsperspektiven dieser sich entwickelnde Ansatz bietet.

Praktische Anwendungen der sozialen Schlüsselwiederherstellung

Verbesserung der Passwortverwaltung

Eine der unmittelbarsten Anwendungen von Social Key Recovery liegt in der Verbesserung von Passwortverwaltungssystemen. Herkömmliche Methoden zur Passwortwiederherstellung basieren oft auf Sicherheitsfragen oder alternativen E-Mail-Adressen, die leicht erraten oder kompromittiert werden können. Social Key Recovery bietet durch die Nutzung von Verhaltens- und sozialen Daten eine sicherere und benutzerfreundlichere Alternative.

Wenn ein Nutzer beispielsweise sein Passwort vergisst, kann das System ihm basierend auf seinem sozialen Verhalten Fragen stellen, etwa zu seinen meistgenutzten Social-Media-Plattformen, seinen bevorzugten Kommunikationsstilen oder auch zu früheren Interaktionen mit der Plattform. Durch die Überprüfung dieser Verhaltensmuster kann das System die Identität des Nutzers feststellen und einen sicheren Wiederherstellungsprozess ermöglichen.

Minderung des unberechtigten Zugriffs

Bei unbefugtem Zugriff oder vermuteten Sicherheitsverletzungen kann Social Key Recovery eine entscheidende Rolle bei der Identifizierung und Abwehr von Bedrohungen spielen. Durch die Analyse von Mustern in sozialen Interaktionen und Kommunikationsstilen kann das System Anomalien erkennen, die auf eine potenzielle Sicherheitslücke hindeuten.

Wenn beispielsweise ein Nutzer plötzlich E-Mails von unbekannten Absendern erhält oder seine Social-Media-Konten ungewöhnliche Aktivitäten aufweisen, kann das System eine Untersuchung einleiten. Mithilfe sorgfältig gestalteter Hinweise und Maßnahmen wird der Nutzer durch einen Wiederherstellungsprozess geführt, der nicht nur sein Konto sichert, sondern ihn auch über die mögliche Sicherheitslücke aufklärt.

Ethische Überlegungen zur sozialen Schlüsselwiederherstellung

Die Vorteile der Wiederherstellung sozialer Schlüssel liegen zwar auf der Hand, werfen aber auch bedeutende ethische Fragen auf, insbesondere im Hinblick auf Datenschutz und Einwilligung. Die Nutzung sozialer Daten zu Wiederherstellungszwecken muss mit größter Sorgfalt erfolgen, um die Privatsphäre der Nutzer zu wahren und das Vertrauen zu erhalten.

Gewährleistung von Datenschutz und Einwilligung

Eine der wichtigsten ethischen Überlegungen besteht darin, sicherzustellen, dass die Nutzer vollständig darüber informiert sind, wie ihre sozialen Daten verwendet werden, und dass sie ihre ausdrückliche Einwilligung zur Erhebung und Analyse dieser Daten gegeben haben. Dies beinhaltet eine transparente Kommunikation über die Datenverarbeitungspraktiken und die Bereitstellung klarer Optionen für die Nutzer, der Datenerfassung zuzustimmen oder sie abzulehnen.

Darüber hinaus müssen die erhobenen Daten sicher gespeichert und verarbeitet werden, um unbefugten Zugriff oder Missbrauch zu verhindern. Dies umfasst die Anwendung robuster Verschlüsselungstechniken und die Einhaltung strenger Datenschutzbestimmungen wie der DSGVO oder des CCPA.

Ausgewogenheit zwischen Sicherheit und Datenschutz

Eine weitere ethische Herausforderung besteht darin, das richtige Gleichgewicht zwischen Sicherheit und Datenschutz zu finden. Obwohl das Ziel der Social Key Recovery die Erhöhung der Sicherheit ist, darf dies nicht auf Kosten des Datenschutzes der Nutzer gehen. Dies erfordert die Entwicklung von Systemen, die nur die für die Wiederherstellung notwendigen Daten verwenden, sowie die kontinuierliche Überwachung und Aktualisierung der Datenverarbeitungspraktiken, um sie an die sich entwickelnden Datenschutzstandards anzupassen.

Zukünftige Innovationen im Bereich der sozialen Schlüsselerholung

Mit Blick auf die Zukunft bergen mehrere Innovationen vielversprechende Möglichkeiten zur Weiterentwicklung des Verfahrens zur Wiedererlangung sozialer Schlüssel. Diese Innovationen zielen darauf ab, die Genauigkeit, Effizienz und ethische Integrität des Prozesses zu verbessern.

Fortgeschrittene Verhaltensanalyse

Die Zukunft von Social Key Recovery wird voraussichtlich bedeutende Fortschritte in der Verhaltensanalyse mit sich bringen. Durch die Integration ausgefeilterer Modelle des maschinellen Lernens und künstlicher Intelligenz kann das System größere Datensätze analysieren und differenziertere Verhaltensmuster erkennen. Dies verbessert die Genauigkeit der Wiederherstellungshinweise und -maßnahmen und macht den Prozess zuverlässiger und weniger aufdringlich.

Integration mit neuen Technologien

Ein weiterer Innovationsbereich ist die Integration von Social Key Recovery mit neuen Technologien wie Blockchain und dezentralen Identitätssystemen. Durch die Nutzung dieser Technologien bietet das System eine sicherere und manipulationssichere Möglichkeit zur Verwaltung digitaler Identitäten und Wiederherstellungsschlüssel.

Die inhärenten Sicherheitsfunktionen der Blockchain können beispielsweise genutzt werden, um Wiederherstellungsschlüssel dezentral zu speichern und sie so weniger anfällig für Hackerangriffe zu machen. Gleichzeitig bieten dezentrale Identitätssysteme einen privateren und nutzergesteuerten Ansatz für das Identitätsmanagement, der gut mit den Prinzipien der sozialen Schlüsselwiederherstellung übereinstimmt.

Kollaborative Sicherheitsmodelle

Zukünftig könnten sich kollaborative Sicherheitsmodelle entwickeln, in denen verschiedene Plattformen und Dienste zusammenarbeiten, um die Wiederherstellungsprozesse zu optimieren. Dies könnte ein Netzwerk vertrauenswürdiger Entitäten umfassen, die anonymisierte Verhaltensdaten austauschen, um die Genauigkeit und Effizienz der Wiederherstellungsmaßnahmen zu verbessern und gleichzeitig strenge Datenschutzvorkehrungen zu gewährleisten.

Abschluss

Die Wiederherstellung sozialer Schlüssel (Social Key Recovery) ist ein vielversprechendes und sich stetig weiterentwickelndes Feld, das die Vorteile von Technologie und menschlichem Verhalten vereint, um zentrale Herausforderungen der digitalen Sicherheit zu bewältigen. Obwohl ethische Aspekte sorgfältig abgewogen werden müssen, ist das Potenzial für sicherere, effizientere und benutzerfreundlichere Wiederherstellungslösungen enorm. Mit der Weiterentwicklung und Verfeinerung dieses Ansatzes wird er zweifellos eine entscheidende Rolle für die Sicherung unserer digitalen Zukunft spielen.

Durch die Anwendung der Prinzipien der sozialen Schlüsselwiederherstellung können wir eine sicherere und widerstandsfähigere digitale Landschaft schaffen, in der Sicherheit und Datenschutz Hand in Hand gehen.

Metaverse Virtuelle Wirtschaft spielt 2026 eine entscheidende Rolle – Sie prägt die Zukunft des digi

Digitale Finanzen, digitales Einkommen Ihr Weg zur finanziellen Freiheit im modernen Zeitalter_2