Metaverse Virtual Riches – Erkundung der Zukunft des digitalen Wohlstands

Willkommen im grenzenlosen Universum der Metaverse Virtual Riches, wo digitale Träume und reale Bestrebungen in einer außergewöhnlichen Verschmelzung von Kreativität und Kommerz zusammenfließen. Die Metaverse ist nicht nur ein virtueller Spielplatz; sie ist ein weitläufiges digitales Reich, das unser Verständnis von Reichtum und unseren Umgang damit grundlegend verändern wird.

Immersive Erlebnisse: Eine neue Grenze

Das Metaverse ist ein weitläufiges, vernetztes System virtueller Welten, in denen Nutzer in Echtzeit interagieren können. Diese immersive Umgebung wird mithilfe fortschrittlicher Technologien wie Virtual Reality (VR), Augmented Reality (AR) und 3D-Grafik gestaltet. Stellen Sie sich vor, Sie betreten eine lebendige Welt, in der Ihr digitaler Avatar ein Konzert besuchen, fremde Landschaften erkunden oder sogar eine virtuelle Kunstgalerie besichtigen kann. Diese Erlebnisse sind mehr als bloße Ablenkung; sie öffnen Tore zu neuen Lebens-, Lern- und Verdienstmöglichkeiten.

Wirtschaftsmodelle neu gedacht

Die Wirtschaftsstrukturen im Metaverse sind ebenso innovativ wie die Erlebnisse selbst. Traditionelle Vorstellungen von Reichtum und Wert werden durch dezentrale, auf Blockchain-Technologie basierende Systeme neu definiert. Digitale Assets wie Non-Fungible Tokens (NFTs) spielen dabei eine zentrale Rolle. NFTs verleihen digitalen Gütern – von virtuellen Grundstücken bis hin zu seltenen digitalen Kunstwerken – Eigentum und Authentizität. Dieser Wandel ermöglicht eine neue Wirtschaftsform, in der Kreative ihre Ideen direkt und ohne Zwischenhändler monetarisieren können.

Blockchain: Das Rückgrat des digitalen Wohlstands

Die Blockchain-Technologie bildet die Grundlage des Wirtschaftsmodells des Metaverse und bietet Transparenz, Sicherheit und Dezentralisierung. Im Gegensatz zu herkömmlichen Finanzsystemen ermöglicht die Blockchain Peer-to-Peer-Transaktionen ohne zentrale Instanz. Dies senkt nicht nur die Kosten, sondern eröffnet auch jedem mit einer Idee oder einem Produkt die Möglichkeit, ein globales Publikum zu erreichen. Die der Blockchain inhärente Transparenz gewährleistet, dass Eigentumsverhältnisse und Transaktionen unveränderlich erfasst werden und fördert so das Vertrauen der Nutzer.

Virtuelle Immobilien: Der neue Goldrausch

Im Metaverse boomt der Markt für virtuelle Immobilien – vergleichbar mit dem Goldrausch des digitalen Zeitalters. Grundstücke in virtuellen Welten können gekauft, verkauft und bebaut werden und bieten Nutzern die Möglichkeit, Teile dieses riesigen digitalen Universums zu besitzen und zu monetarisieren. Stellen Sie sich einen pulsierenden Marktplatz auf einer virtuellen Insel oder ein Hightech-Büro in einer weitläufigen digitalen Stadt vor. Der Wert dieser virtuellen Immobilien hängt von ihrer Attraktivität und den dort möglichen Aktivitäten ab und macht sie damit zu einem faszinierenden Feld für Investoren und Unternehmer gleichermaßen.

NFTs: Die digitale Renaissance

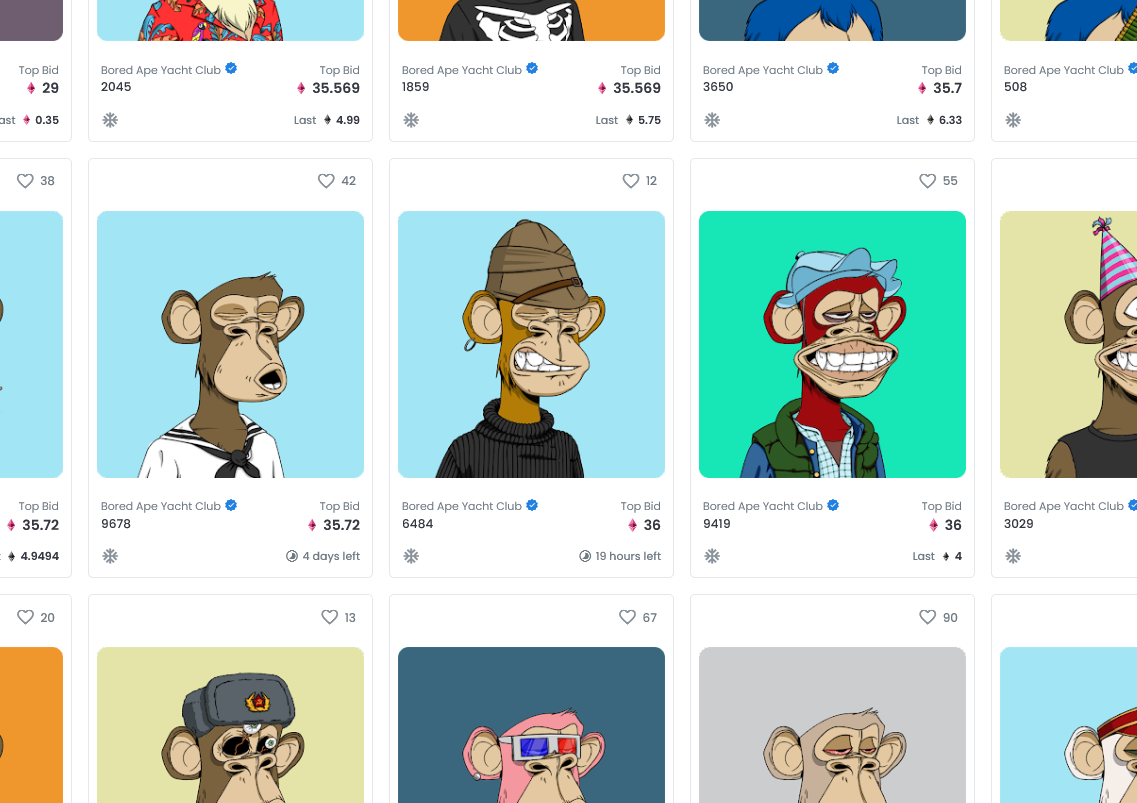

NFTs revolutionieren unser Verständnis von Eigentum und Kreativität. Diese einzigartigen digitalen Token repräsentieren den Besitz eines bestimmten Objekts im Metaverse – sei es ein Kunstwerk, ein virtuelles Grundstück oder ein digitales Sammlerstück. Die durch NFTs ausgelöste digitale Renaissance ermöglicht es Künstlern, Musikern und Kreativen, neue Höhen der Anerkennung und des finanziellen Erfolgs zu erreichen. Mit dem Besitz eines NFTs erwerben Sie nicht nur eine digitale Datei, sondern werden Teil des kulturellen und wirtschaftlichen Gefüges des Metaverse.

Herausforderungen und ethische Überlegungen

Das Metaverse bietet zwar aufregende Möglichkeiten, birgt aber auch Herausforderungen und ethische Bedenken. Themen wie Datenschutz, digitale Sucht und die Umweltauswirkungen der Blockchain-Technologie müssen angegangen werden. Auf unserem weiteren Weg in diese digitale Welt ist es unerlässlich, Innovation und Verantwortung in Einklang zu bringen und sicherzustellen, dass das Metaverse als Plattform für positives, inklusives und nachhaltiges Wachstum dient.

Fazit: Der Beginn einer digitalen Renaissance

Das Metaverse ist mehr als ein technologisches Wunder; es ist der Beginn einer neuen digitalen Renaissance. Es ist ein Ort, an dem Kreativität, Handel und Gemeinschaft zusammenfließen, um neue Formen von Wohlstand und Wert zu schaffen. Während wir die virtuellen Reichtümer des Metaverse erkunden, befinden wir uns am Beginn einer Revolution, die unsere Welt auf bisher unvorstellbare Weise verändern wird. Ob Unternehmer, Kreativer oder einfach nur neugieriger Entdecker – das Metaverse lädt Sie ein, Teil dieser spannenden Reise zu werden.

Sich in der digitalen Vermögenslandschaft zurechtfinden

In unserer Erkundung der virtuellen Reichtümer des Metaverse haben wir gesehen, wie die digitale Welt unser Verständnis von Wohlstand und Wert verändert. Nun wollen wir uns eingehender mit den praktischen Aspekten der Navigation in dieser neuen Landschaft befassen – von den Möglichkeiten zur persönlichen Bereicherung bis hin zu Strategien für nachhaltiges Wachstum.

Persönliche Weiterentwicklung: Ihr digitales Potenzial erschließen

Für viele bietet das Metaverse eine einzigartige Chance, ihr persönliches digitales Potenzial zu entfalten. Ob durch die Erstellung und den Verkauf von NFTs, die Entwicklung virtueller Immobilien oder die Beteiligung an virtuellen Unternehmen – das Metaverse bietet Raum für persönliches und berufliches Wachstum. Für Kreative ist die Möglichkeit, ihre Werke direkt und weltweit zu monetarisieren, ein echter Wendepunkt. Unternehmern bietet das Metaverse eine leere Leinwand, um ohne geografische Einschränkungen zu entwickeln und Innovationen voranzutreiben.

Aufbau einer nachhaltigen digitalen Präsenz

Wenn Sie Ihre Reise im Metaverse beginnen, ist der Aufbau einer nachhaltigen digitalen Präsenz entscheidend. Dazu gehört nicht nur der Erwerb digitaler Assets, sondern auch die Wertschöpfung innerhalb der Community. Die Interaktion mit anderen Nutzern, die Teilnahme an virtuellen Events und Beiträge zum Ökosystem des Metaverse können Ihren Einfluss und Ihre Reputation stärken. Nachhaltiges Wachstum im Metaverse bedeutet, langfristigen Wert zu schaffen, anstatt nach schnellen Gewinnen zu streben.

Strategien für den Erfolg im Metaverse

Bildung und Kompetenzentwicklung: Bleiben Sie über die neuesten Trends und Technologien im Metaverse informiert. Kontinuierliches Lernen ist entscheidend, um mit den rasanten Veränderungen Schritt zu halten und gefragte neue Fähigkeiten zu entwickeln.

Netzwerken: Bauen Sie ein Netzwerk gleichgesinnter Personen und Fachleute auf. Zusammenarbeit und Partnerschaften können zu neuen Möglichkeiten und Innovationen führen.

Community-Engagement: Beteilige dich aktiv an der Metaverse-Community. Tausche dich mit anderen aus, beteilige dich an Diskussionen und unterstütze aufstrebende Kreative.

Diversifizierung: Setzen Sie nicht alles auf eine Karte. Diversifizieren Sie Ihre Investitionen und Interessen, um Risiken zu streuen und Chancen zu erhöhen.

Nachhaltigkeit: Berücksichtigen Sie die Umweltauswirkungen Ihrer Aktivitäten. Wählen Sie nach Möglichkeit umweltfreundliche Verfahren und Technologien.

Die Rolle von Governance und Regulierung

Mit dem Wachstum des Metaverse steigt auch der Bedarf an Governance und Regulierung. Die Festlegung klarer Richtlinien und Vorschriften kann dazu beitragen, dass das Metaverse ein sicherer, inklusiver und innovativer Raum bleibt. Regierungen und Aufsichtsbehörden beginnen zu untersuchen, wie digitale Vermögenswerte verwaltet, Nutzerdaten geschützt und Themen wie digitale Identität und geistiges Eigentum angegangen werden können.

Innovation und Verantwortung im Einklang

Innovationen im Metaverse sind faszinierend, doch es ist unerlässlich, sie mit Verantwortung in Einklang zu bringen. Das bedeutet, die sozialen, ethischen und ökologischen Auswirkungen unserer digitalen Vorhaben zu berücksichtigen. Die Blockchain-Technologie beispielsweise ist zwar leistungsstark, hat aber einen erheblichen CO₂-Fußabdruck. Bemühungen um eine nachhaltigere Blockchain sind daher entscheidend für die langfristige Stabilität des Metaverse.

Die Zukunft des digitalen Wohlstands

Mit Blick auf die Zukunft verspricht das Metaverse, ein Katalysator für eine neue Ära des digitalen Wohlstands zu sein. Die Möglichkeiten, die es bietet, sind enorm: von der Ermöglichung neuer Formen der Kreativität und des Handels bis hin zur Bereitstellung von Plattformen für soziale und wirtschaftliche Teilhabe. Während wir die virtuellen Reichtümer des Metaverse weiter erforschen, werden wir wahrscheinlich noch bahnbrechendere Innovationen erleben, die die Grenzen zwischen der digitalen und der physischen Welt weiter verwischen.

Fazit: Die digitale Renaissance annehmen

Das Metaverse ist ein Zeugnis menschlichen Erfindungsgeistes und menschlicher Vorstellungskraft. Es ist der Ort, an dem sich die Zukunft des digitalen Wohlstands entfaltet und der unendliche Möglichkeiten für alle bietet, die bereit sind, Neues zu entdecken und Innovationen voranzutreiben. Ob Sie nun Schöpfer, Unternehmer oder neugieriger Entdecker sind – das Metaverse lädt Sie ein, Teil dieses aufregenden neuen Kapitels der Menschheitsgeschichte zu werden. Erleben Sie die digitale Renaissance und lassen Sie sich von Ihrer Fantasie durch die grenzenlosen Möglichkeiten des virtuellen Reichtums des Metaverse führen.

Dieser zweiteilige Artikel bietet einen umfassenden und zugleich fesselnden Überblick über die virtuellen Reichtümer des Metaverse und liefert Einblicke und Inspiration für alle, die sich für die Zukunft des digitalen Wohlstands interessieren.

In der sich ständig weiterentwickelnden Technologielandschaft hat der Aufstieg dezentraler Peer-to-Peer-Netzwerke (DePIN) neue Horizonte für Innovation, Effizienz und Vertrauen eröffnet. Diese Netzwerke basieren maßgeblich auf verteilten Hardwaregeräten, die miteinander verbunden sind, um Dienste von der Energiespeicherung bis hin zur Internetanbindung bereitzustellen. Doch mit großer Innovation gehen auch große Risiken einher, insbesondere im Bereich der Sicherheit. Dieser erste Teil unseres Artikels untersucht die entscheidende Rolle von Sicherheitsaudits beim Schutz von DePIN-Hardware vor Angriffen auf Netzwerkebene.

DePIN-Hardware verstehen

DePIN-Netzwerke bestehen aus einer Vielzahl von Hardwaregeräten, die über verschiedene Standorte verteilt und miteinander verbunden sind, um dezentrale Dienste bereitzustellen. Diese Geräte, wie sie beispielsweise in Netzen für erneuerbare Energien oder in Anwendungen des Internets der Dinge (IoT) eingesetzt werden, arbeiten autonom und kommunizieren miteinander, um die Netzwerkstabilität zu gewährleisten.

Die Bedrohungslandschaft

Die dezentrale Struktur von DePIN-Netzwerken birgt naturgemäß Schwachstellen, die von Angreifern ausgenutzt werden können. Angriffe auf Netzwerkebene können die Integrität, Verfügbarkeit und Vertraulichkeit des Netzwerks gefährden und schwerwiegende Folgen wie Datenlecks, Dienstausfälle und finanzielle Verluste nach sich ziehen. Das Verständnis der Bedrohungslandschaft ist der erste Schritt zum Schutz dieser Netzwerke.

Die Bedeutung von Sicherheitsaudits

Sicherheitsaudits spielen eine unverzichtbare Rolle beim Schutz von DePIN-Hardware vor Netzwerkangriffen. Diese Audits umfassen eine systematische Untersuchung der Hardware und der zugrunde liegenden Software, um potenzielle Schwachstellen zu identifizieren und zu beheben. Durch die proaktive Behebung dieser Schwachstellen können Unternehmen das Risiko erfolgreicher Cyberangriffe deutlich reduzieren.

Hauptziele von Sicherheitsaudits

Schwachstellenanalyse: Identifizierung und Katalogisierung potenzieller Schwachstellen in den Hardware- und Softwarekomponenten. Dies umfasst die Bewertung von Schwachstellen, die von Hackern ausgenutzt werden könnten.

Risikoanalyse: Bewerten Sie die potenziellen Auswirkungen der identifizierten Schwachstellen. Dies beinhaltet das Verständnis der Wahrscheinlichkeit einer Ausnutzung und der potenziellen Folgen.

Konformität und Standards: Stellen Sie sicher, dass die Hardware und ihr Betrieb den Branchenstandards und regulatorischen Anforderungen entsprechen. Dies umfasst die Einhaltung von Cybersicherheitsrahmenwerken wie ISO/IEC 27001 und dem NIST Cybersecurity Framework.

Leistungsoptimierung: Verbesserung der Gesamtleistung und des Sicherheitsniveaus der Hardware durch bewährte Verfahren und Empfehlungen.

Methoden zur Durchführung von Sicherheitsaudits

Effektive Sicherheitsprüfungen für DePIN-Hardware erfordern ein strukturiertes und gründliches Vorgehen. Im Folgenden werden die wichtigsten Methoden zur Durchführung dieser Prüfungen beschrieben:

1. Statische Analyse

Die statische Analyse untersucht den Hardware- und Software-Quellcode, ohne ihn auszuführen. Diese Methode hilft, Schwachstellen wie Pufferüberläufe, Code-Injection und unzureichende Authentifizierungsmechanismen zu identifizieren. Tools wie der statische Anwendungssicherheitstest (SAST) werden häufig in diesem Prozess eingesetzt.

2. Dynamische Analyse

Die dynamische Analyse beinhaltet die Überwachung der Hardware und Software in Echtzeit während des Betriebs. Diese Methode liefert Erkenntnisse darüber, wie Schwachstellen in realen Nutzungsszenarien ausgenutzt werden könnten. Dynamische Anwendungssicherheitstests (DAST) spielen in dieser Phase eine entscheidende Rolle.

3. Penetrationstest

Penetrationstests, oft auch „Pen-Tests“ genannt, simulieren Cyberangriffe auf Hardware und Netzwerk, um potenzielle Schwachstellen zu identifizieren. Diese Methode hilft, Sicherheitslücken aufzudecken, die von Angreifern ausgenutzt werden könnten.

4. Code-Überprüfung

Bei einer Code-Überprüfung wird der Quellcode von Sicherheitsexperten detailliert untersucht, um potenzielle Sicherheitslücken zu identifizieren. Dieser Prozess kann manuell oder automatisiert erfolgen und konzentriert sich auf die Erkennung von Schwachstellen, Programmierfehlern und unsicheren Konfigurationen.

5. Bedrohungsmodellierung

Die Bedrohungsmodellierung ist ein proaktiver Ansatz zur Identifizierung und Minderung potenzieller Bedrohungen. Dabei wird ein Modell des Systems erstellt, um zu verstehen, wie Angreifer dessen Schwachstellen ausnutzen könnten. Techniken wie STRIDE (Spoofing, Tampering, Repudiation, Information Disclosure, Denial of Service, Elevation of Privilege) werden in dieser Phase häufig eingesetzt.

Bewährte Verfahren für Sicherheitsaudits

Um umfassende Sicherheitsaudits zu gewährleisten, ist es entscheidend, bewährte Verfahren zu befolgen, die verschiedene Aspekte des Auditprozesses umfassen:

1. Regelmäßige Prüfungen

Führen Sie regelmäßig Sicherheitsüberprüfungen durch, um mit der sich ständig verändernden Bedrohungslandschaft Schritt zu halten. Regelmäßige Überprüfungen helfen dabei, neue Schwachstellen frühzeitig zu erkennen und zu beheben.

2. Zusammenarbeit

Arbeiten Sie mit einem vielfältigen Team von Sicherheitsexperten zusammen, darunter ethische Hacker, Cybersicherheitsexperten und Fachexperten. Die breite Expertise gewährleistet eine gründliche und umfassende Bewertung.

3. Kontinuierliche Verbesserung

Implementieren Sie ein Rahmenwerk zur kontinuierlichen Verbesserung von Sicherheitsaudits. Dies beinhaltet die regelmäßige Aktualisierung von Sicherheitsprotokollen, -tools und -techniken auf Grundlage der neuesten Entwicklungen im Bereich der Cybersicherheit.

4. Planung der Reaktion auf Zwischenfälle

Entwickeln Sie einen umfassenden Notfallplan, um auf Sicherheitslücken zu reagieren, die trotz präventiver Maßnahmen auftreten können. Dieser Plan sollte die Schritte zur Erkennung, Reaktion und Behebung von Sicherheitsvorfällen detailliert beschreiben.

5. Benutzerschulung

Schulen Sie Nutzer und Stakeholder in Bezug auf bewährte Sicherheitspraktiken und die Bedeutung der Aufrechterhaltung der Sicherheit. Eine gut informierte Nutzerbasis kann eine entscheidende Rolle bei der Prävention und Minderung von Sicherheitsvorfällen spielen.

Aufbauend auf den grundlegenden Aspekten von Sicherheitsaudits für DePIN-Hardware, befasst sich dieser zweite Teil mit fortgeschrittenen Methoden und Fallstudien aus der Praxis, die effektive Strategien zur Verhinderung von Hacks auf Netzwerkebene veranschaulichen.

Fortgeschrittene Methoden

1. Maschinelles Lernen zur Anomalieerkennung

Maschinelles Lernen (ML) hat sich als leistungsstarkes Werkzeug in der Cybersicherheit etabliert, insbesondere zur Erkennung von Anomalien, die auf einen Sicherheitsverstoß hindeuten können. Durch das Training von ML-Modellen mit normalem Netzwerkverkehr können diese Abweichungen identifizieren, die potenzielle Bedrohungen signalisieren. Im Kontext von DePIN-Hardware kann ML Muster in der Gerätekommunikation analysieren, um ungewöhnliche Aktivitäten zu erkennen, die auf einen Angriff hindeuten könnten.

2. Blockchain für Sicherheit

Die Blockchain-Technologie bietet ein dezentrales und manipulationssicheres Register, das die Sicherheit von DePIN-Netzwerken deutlich erhöht. Durch die Nutzung der Blockchain lassen sich Datentransaktionen und Gerätekommunikation sicher protokollieren, wodurch es Angreifern erschwert wird, Informationen zu verändern oder zu verfälschen. Die inhärenten Sicherheitsmerkmale der Blockchain, wie kryptografische Hash- und Konsensmechanismen, bieten zusätzlichen Schutz vor Angriffen auf Netzwerkebene.

3. Zero-Trust-Architektur

Das Zero-Trust-Sicherheitsmodell basiert auf dem Prinzip „Vertrauen ist gut, Kontrolle ist besser“. Dieser Ansatz gewährleistet, dass jede Zugriffsanfrage unabhängig von ihrer Herkunft authentifiziert und autorisiert wird. Im Kontext von DePIN-Hardware kann eine Zero-Trust-Architektur dazu beitragen, unberechtigten Zugriff zu verhindern und das Risiko lateraler Bewegungen im Netzwerk zu minimieren. Dieses Modell überprüft kontinuierlich die Identität und Integrität von Geräten und Benutzern und reduziert so die Angriffsfläche.

Fallstudien

1. Solarenergienetze

Ein führender Solarenergieanbieter führte umfassende Sicherheitsaudits für sein dezentrales Solaranlagennetz durch. Durch regelmäßige statische und dynamische Analysen, Penetrationstests und Code-Reviews identifizierte der Anbieter Schwachstellen in den von den Solarmodulen verwendeten Kommunikationsprotokollen. Die Implementierung von Blockchain-basierten Sicherheitsmaßnahmen gewährleistete sichere und manipulationssichere Datentransaktionen zwischen den Geräten und verhinderte so Netzwerkangriffe, die die Energieverteilung gefährden könnten.

2. IoT-Gesundheitsgeräte

Ein Gesundheitsdienstleister nutzte ein Netzwerk von IoT-Geräten zur Fernüberwachung von Patienten. Um dieses Netzwerk abzusichern, setzte er maschinelles Lernen zur Anomalieerkennung ein, um die Gerätekommunikation auf ungewöhnliche Muster zu überwachen. Zusätzlich implementierte er eine Zero-Trust-Architektur, um sicherzustellen, dass alle Zugriffsanfragen streng authentifiziert und autorisiert wurden. Diese Maßnahmen ermöglichten es ihm, potenzielle Sicherheitslücken in Echtzeit zu erkennen und darauf zu reagieren, Patientendaten zu schützen und eine ununterbrochene Gesundheitsversorgung zu gewährleisten.

Zukunftstrends bei Sicherheitsaudits

1. Quantenresistente Kryptographie

Mit den Fortschritten im Quantencomputing könnten traditionelle kryptografische Verfahren angreifbar werden. Quantenresistente Kryptografie zielt darauf ab, kryptografische Algorithmen zu entwickeln, die der Rechenleistung von Quantencomputern standhalten. Für DePIN-Hardware ist die Implementierung quantenresistenter Algorithmen entscheidend, um langfristige Sicherheit vor zukünftigen Bedrohungen zu gewährleisten.

2. Automatisierte Sicherheitsaudits

Die zunehmende Komplexität von DePIN-Netzwerken erfordert den Einsatz automatisierter Sicherheitsaudit-Tools. Diese Tools ermöglichen umfassende Schwachstellenanalysen, Penetrationstests und Echtzeitüberwachung mit minimalem menschlichen Eingriff. Die Automatisierung steigert nicht nur die Effizienz von Sicherheitsaudits, sondern gewährleistet auch ein kontinuierliches und proaktives Sicherheitsmanagement.

3. Kollaborative Sicherheitsökosysteme

Die Zukunft von Sicherheitsaudits liegt in kollaborativen Ökosystemen, in denen verschiedene Akteure – darunter Hardwarehersteller, Netzwerkbetreiber und Cybersicherheitsunternehmen – zusammenarbeiten, um Bedrohungsinformationen und Best Practices auszutauschen. Dieser kollaborative Ansatz fördert ein widerstandsfähigeres und sichereres DePIN-Netzwerk durch die Nutzung kollektiver Expertise und Ressourcen.

Abschluss

Sicherheitsaudits sind unerlässlich, um DePIN-Hardware vor Netzwerkangriffen zu schützen. Durch den Einsatz fortschrittlicher Methoden wie maschinellem Lernen, Blockchain und Zero-Trust-Architektur sowie durch die Analyse realer Fallstudien können Unternehmen ihre Netzwerke gegen sich ständig weiterentwickelnde Cyberbedrohungen stärken. Die Integration zukünftiger Trends wie quantenresistenter Kryptografie und kollaborativer Sicherheitsökosysteme wird die Sicherheit und Resilienz von DePIN-Netzwerken weiter verbessern und so eine sichere und vertrauenswürdige Zukunft gewährleisten.

Navigieren durch die digitale Identität im Zuge der Marktkorrektur 2026 in volatilen Märkten

Jenseits des Hypes Nachhaltigen Wohlstand durch Blockchain-basiertes Einkommensdenken erschließen