GPU-Leistung für KI-Training monetarisieren – Das Potenzial Ihrer Hardware ausschöpfen – Teil 2

GPU-Leistung für KI-Training monetarisieren: Das Potenzial Ihrer Hardware ausschöpfen

Im dynamischen Umfeld der künstlichen Intelligenz (KI) steigt der Bedarf an leistungsstarken Rechenressourcen rasant. Mit dem Fortschritt der KI-Technologien ist der Einsatz leistungsstarker GPUs (Grafikprozessoren) für das Training komplexer Modelle des maschinellen Lernens unerlässlich geworden. Sowohl für Einzelpersonen als auch für Unternehmen kann die optimale Nutzung dieser Hardware erhebliche finanzielle Vorteile bringen. Dieser Artikel beleuchtet die vielfältigen Möglichkeiten, wie Sie Ihre GPU-Leistung für das KI-Training monetarisieren können, und erkundet die enormen Chancen des KI-Marktes.

Der Aufstieg der KI und der Bedarf an GPUs

Künstliche Intelligenz (KI) revolutioniert Branchen vom Gesundheitswesen bis zum Finanzsektor, und die Nachfrage nach KI-gestützten Lösungen steigt stetig. Zentral für die Entwicklung und das Training von KI-Modellen ist die GPU, ein spezialisierter Prozessor, der ursprünglich zur Beschleunigung der Grafikdarstellung entwickelt wurde und heute im Bereich des maschinellen Lernens und Deep Learning eine Schlüsselrolle spielt.

GPUs zeichnen sich durch ihre hervorragende Parallelverarbeitung aus und ermöglichen es ihnen, massive Datensätze und komplexe Berechnungen deutlich effizienter zu verarbeiten als herkömmliche CPUs (Central Processing Units). Diese Effizienz macht sie unverzichtbar für das Training großer neuronaler Netze und die Durchführung komplexer Simulationen.

Warum sollten Sie Ihre GPU monetarisieren?

Die Monetarisierung Ihrer GPU-Leistung für KI-Training eröffnet Ihnen eine lukrative Möglichkeit, passives Einkommen zu generieren oder die Umsatzströme Ihres Unternehmens zu erweitern. Hier erfahren Sie, warum dies ein attraktives Angebot ist:

Steigende Nachfrage nach KI: Der KI-Markt wird voraussichtlich exponentiell wachsen, da immer mehr Branchen KI-Technologien einsetzen, um Innovation und Effizienz zu steigern. Diese Nachfrage erstreckt sich natürlich auch auf die für das KI-Training benötigten Rechenressourcen.

Wertvolle Hardware-Anlage: GPUs sind leistungsstarke und oft ungenutzte Hardwarekomponenten. Durch deren Monetarisierung können Sie eine potenziell brachliegende Anlage in eine Einnahmequelle verwandeln.

Flexible Monetarisierungsmodelle: Es gibt verschiedene Möglichkeiten, Ihre GPU zu monetarisieren, von der Vermietung Ihrer Hardware bis hin zur Teilnahme an dezentralen Computernetzwerken.

Wege zur GPU-Monetarisierung

Es gibt verschiedene Möglichkeiten, Ihre GPU für KI-Training zu monetarisieren, jede mit ihren eigenen Vorteilen und Betriebsmodellen. Hier stellen wir einige der vielversprechendsten Wege vor:

1. Cloud-Computing-Dienste

Eine der einfachsten Möglichkeiten, Ihre GPU zu monetarisieren, ist die Nutzung von Cloud-Computing-Diensten. Plattformen wie Amazon Web Services (AWS), Google Cloud Platform (GCP) und Microsoft Azure bieten GPU-Instanzen an, die stunden- oder monatsweise gemietet werden können. Indem Sie die Rechenleistung Ihrer GPU zur Verfügung stellen, können Sie ein regelmäßiges Einkommen erzielen.

AWS: Amazon Web Services bietet EC2-Instanzen mit verschiedenen GPUs an, darunter Tesla- und Radeon-Modelle, die für KI-Training und andere GPU-intensive Aufgaben genutzt werden können.

Google Cloud Platform: GCP bietet leistungsstarke KI-Trainingsdienste mit anpassbaren GPU-Instanzen, mit denen Sie Ihre Ressourcen bedarfsgerecht skalieren können.

Microsoft Azure: Die GPU-Instanzen von Azure sind für Hochleistungsrechnen ausgelegt und bieten flexible Optionen, um den vielfältigen Anforderungen des KI-Trainings gerecht zu werden.

2. Dezentrale Computernetzwerke

Die Teilnahme an dezentralen Rechennetzwerken ist eine weitere innovative Möglichkeit, mit Ihrer GPU Geld zu verdienen. Diese Netzwerke nutzen die kollektive Rechenleistung einzelner GPUs, um komplexe Probleme zu lösen, und im Gegenzug erhalten die Teilnehmer Token oder Kryptowährung.

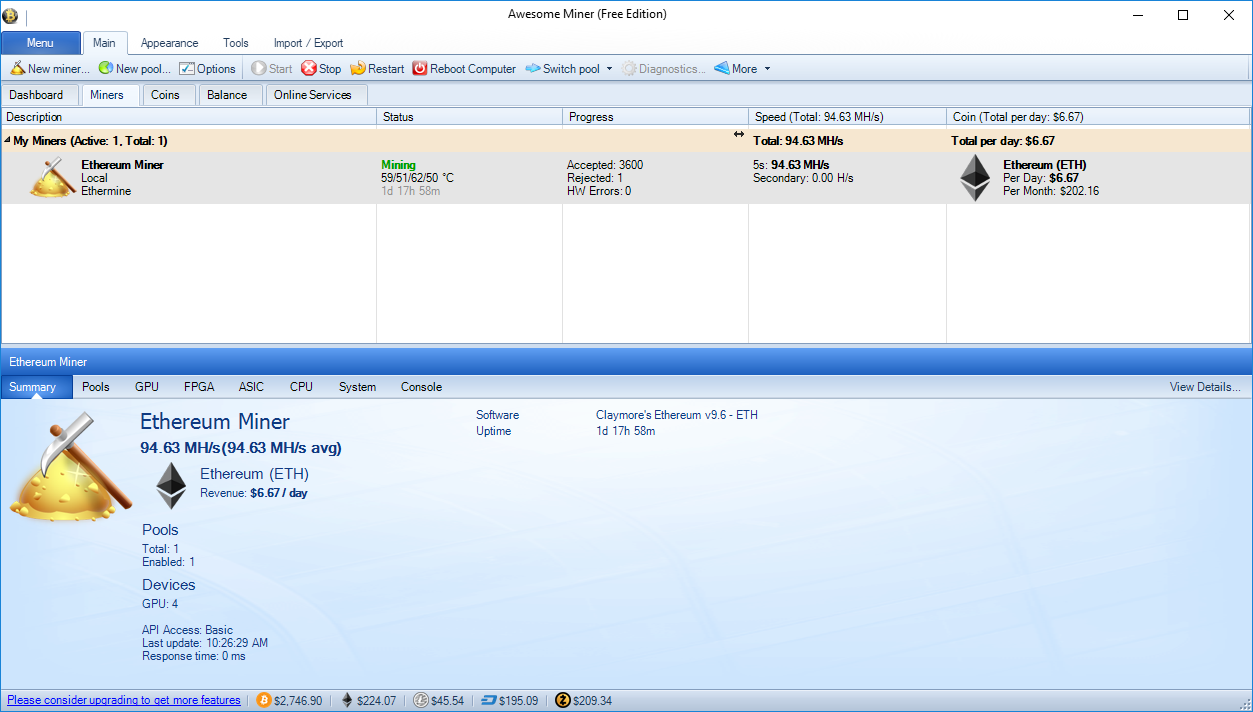

Ethereum: Das Ethereum-Netzwerk nutzt die Rechenleistung von GPUs für das Mining, und Benutzer können Ether verdienen, indem sie die Rechenressourcen ihrer GPUs zur Verfügung stellen.

KI-spezifische Netzwerke: Plattformen wie SingularityNET widmen sich der KI und nutzen die Rechenleistung von GPUs, um Modelle zu trainieren und komplexe Aufgaben zu erfüllen. Die Teilnehmer werden mit ihren eigenen Token belohnt.

3. Partnerschaften in Forschung und Entwicklung

Die Zusammenarbeit mit Forschungseinrichtungen oder Technologieunternehmen bei KI-Entwicklungsprojekten kann eine lukrative Möglichkeit sein, Ihre GPU zu monetarisieren. Organisationen suchen häufig Zugang zu leistungsstarken GPUs, um ihre Forschungs- und Entwicklungsaktivitäten zu beschleunigen.

Akademische Kooperationen: Universitäten und Forschungslabore benötigen häufig Rechenressourcen für ihre Projekte. Durch eine Partnerschaft mit diesen Einrichtungen können Sie zu bahnbrechender Forschung beitragen und gleichzeitig eine Vergütung erhalten.

Unternehmenspartnerschaften: Firmen, die innovative KI-Lösungen entwickeln, könnten Sie kontaktieren, um Ihre GPU für ihre Projekte zu mieten. Dies kann zu erheblichen Zahlungen führen, insbesondere bei High-End-GPUs.

4. Crowdsourcing-KI-Projekte

Viele KI-Projekte, die auf Crowdsourcing basieren, nutzen die kollektive Rechenleistung von Teilnehmern weltweit. Indem Sie die Rechenleistung Ihrer GPU für diese Projekte zur Verfügung stellen, können Sie Belohnungen in Form von Kryptowährung oder anderen Anreizen erhalten.

Folding@home: Diese Plattform ist bekannt für ihre Arbeit in der medizinischen Forschung und ermöglicht es Benutzern, GPU-Leistung zur Lösung komplexer biologischer Probleme beizutragen.

KI-Beschleunigungsprojekte: Verschiedene Initiativen zielen darauf ab, die KI-Forschung durch die weltweite Bündelung von GPU-Ressourcen zu beschleunigen. Die Teilnahme an diesen Projekten kann sowohl lohnend als auch wirkungsvoll sein.

Praktische Schritte für den Einstieg

Die Monetarisierung Ihrer GPU für KI-Training ist ein Prozess, der etwas Planung und Umsetzung erfordert. Hier sind praktische Schritte für den Einstieg:

Prüfen Sie Ihre Hardware: Bewerten Sie die Leistungsfähigkeit Ihrer GPU, einschließlich ihrer Rechenleistung, ihres Speichers und ihrer Kompatibilität mit verschiedenen Plattformen.

Wählen Sie Ihr Monetarisierungsmodell: Wählen Sie basierend auf Ihren Zielen und der Marktnachfrage ein Monetarisierungsmodell, das Ihren Bedürfnissen am besten entspricht. Berücksichtigen Sie Faktoren wie Einkommenspotenzial, einfache Einrichtung und langfristige Tragfähigkeit.

Umgebung einrichten: Konfigurieren Sie Ihre GPU für die Verwendung mit der gewählten Plattform oder dem Netzwerk. Dies kann die Installation von Software, die Konfiguration von Netzwerkeinstellungen und die Sicherstellung einer optimalen Leistung umfassen.

Vermarkten Sie Ihre GPU: Wenn Sie Ihre GPU über Cloud-Dienste vermieten, bewerben Sie Ihr Angebot bei potenziellen Kunden. Heben Sie die Vorteile Ihrer GPU hervor, wie z. B. Verarbeitungsgeschwindigkeit, Speicherkapazität und Zuverlässigkeit.

Überwachen und Optimieren: Überwachen Sie kontinuierlich die Leistung Ihrer GPU und nehmen Sie die notwendigen Optimierungen vor, um deren Effizienz und Erträge zu maximieren.

Abschluss

Die Monetarisierung der GPU-Leistung für das KI-Training ist eine clevere Möglichkeit, eine ansonsten ungenutzte Ressource optimal einzusetzen. Die steigende Nachfrage nach KI und der zunehmende Bedarf an leistungsstarken Rechenressourcen machen jetzt den idealen Zeitpunkt, Ihre Hardware in ein wertvolles Gut zu verwandeln. Ob durch Cloud-Computing-Dienste, dezentrale Netzwerke, Partnerschaften oder Crowdsourcing-Projekte – die Möglichkeiten sind vielfältig und die potenziellen Gewinne beträchtlich.

Im nächsten Teil gehen wir detaillierter auf konkrete Fallstudien und Erfolgsgeschichten ein und bieten Ihnen einen umfassenden Leitfaden, wie Sie das Verdienstpotenzial Ihrer GPU im KI-Markt optimal nutzen können. Freuen Sie sich auf weitere Einblicke und praktische Tipps, mit denen Sie das volle Potenzial Ihrer GPU ausschöpfen können.

GPU-Leistung für KI-Training monetarisieren: Das Potenzial Ihrer Hardware ausschöpfen (Fortsetzung)

Aufbauend auf dem grundlegenden Verständnis, wie Sie Ihre GPU für KI-Training monetarisieren können, befasst sich dieser Teil mit konkreten Fallstudien, Erfolgsgeschichten und einem umfassenden Leitfaden zur Maximierung des Verdienstpotenzials Ihrer GPU. Ob Sie Technikbegeisterter, Forscher oder ein Unternehmen sind, das fortschrittliche Rechenressourcen nutzen möchte – diese Erkenntnisse bieten Ihnen wertvolle Orientierung und Inspiration.

Fallstudien und Erfolgsgeschichten

Um die Bedeutung der Monetarisierung von GPU-Leistung für das KI-Training wirklich zu verstehen, wollen wir einige Beispiele aus der Praxis betrachten, in denen Einzelpersonen und Organisationen ihre Hardware erfolgreich in eine Einnahmequelle verwandelt haben.

1. Einzelne Technikbegeisterte

Lernen Sie Alex kennen, einen Technikbegeisterten mit einem High-End-Gaming-PC, ausgestattet mit einer RTX 3090-Grafikkarte. Alex suchte nach Möglichkeiten, seine Hardware auch jenseits des Gamings zu nutzen. Er beschloss, seine Grafikkarte über AWS zu vermieten. Innerhalb weniger Monate erzielte Alex ein regelmäßiges Einkommen, das es ihm ermöglichte, mehr in seine Technik zu investieren und sogar auf eine noch leistungsstärkere Grafikkarte aufzurüsten.

Alex' Erfolg verdeutlicht das Potenzial für einzelne Technikbegeisterte, ihre Hardware zu monetarisieren. Durch die Nutzung von Plattformen wie AWS können sie die weltweite Nachfrage nach Rechenressourcen bedienen.

2. Forschungseinrichtungen

Ein auf KI und maschinelles Lernen spezialisiertes universitäres Forschungslabor benötigte erhebliche Rechenleistung, um seine Forschung zu beschleunigen. Es ging eine Partnerschaft mit einem Cloud-Computing-Anbieter ein, um GPUs aus dem leistungsstarken Maschinenpark des Labors anzumieten. Diese Partnerschaft finanzierte nicht nur die Forschungsprojekte, sondern ermöglichte es dem Labor auch, neue KI-Modelle und -Anwendungen zu erforschen.

Dieser Fall verdeutlicht, wie akademische Einrichtungen von der Monetarisierung ihrer Rechenressourcen profitieren und gleichzeitig ihre Forschungsziele voranbringen können.

3. Technologieunternehmen

Ein auf KI-gestützte Lösungen für das Gesundheitswesen spezialisiertes Startup mietete im Rahmen eines wichtigen Projekts seine GPU an einen Forscher. Die Partnerschaft führte zu einem erfolgreichen Entwicklungszyklus und einem Durchbruch im KI-Modell. Der Forscher erhielt dafür eine beträchtliche Vergütung, was den Wert von GPU-Ressourcen für technologische Innovationen unterstreicht.

Solche Kooperationen zeigen, wie Technologieunternehmen die Leistung von GPUs nutzen können, um ihre Entwicklungszyklen zu beschleunigen und innovative Lösungen auf den Markt zu bringen.

Maximierung des Verdienstpotenzials Ihrer GPU

Um sicherzustellen, dass Sie das Verdienstpotenzial Ihrer GPU optimal ausschöpfen, beachten Sie diese umfassenden Richtlinien:

1. Optimieren Sie Ihre Hardwarekonfiguration

Stellen Sie sicher, dass Ihre GPU für optimale Leistung korrekt konfiguriert ist. Dies umfasst:

Treiberaktualisierungen: Aktualisieren Sie Ihre GPU-Treiber regelmäßig auf die neuesten Versionen, um Kompatibilität und Leistung zu gewährleisten.

Kühllösungen: Sorgen Sie für ein effektives Kühlsystem, um Überhitzung zu vermeiden und eine gleichbleibende Leistung zu gewährleisten.

Ressourcenzuweisung: Weisen Sie den Aufgaben die richtige Menge an Speicher und Rechenleistung zu, um Engpässe zu vermeiden.

2. Die richtige Plattform auswählen

Die Wahl der richtigen Plattform zur Monetarisierung Ihrer GPU ist entscheidend. Berücksichtigen Sie dabei Faktoren wie:

3. Die Marktdynamik verstehen

4. Dezentrale Plattformen nutzen

5. Strategische Partnerschaften eingehen

6. Kontinuierlich überwachen und optimieren

7. Bleiben Sie informiert und passen Sie sich an.

Abschluss

Die Monetarisierung Ihrer GPU für KI-Training bietet vielfältige Möglichkeiten, Einkommen zu generieren und zu zukunftsweisenden technologischen Entwicklungen beizutragen. Mit diesen Strategien können Sie das Verdienstpotenzial Ihrer GPU maximieren und sich im wettbewerbsintensiven Umfeld von KI und maschinellem Lernen einen Vorsprung sichern.

Bei konkreten Fragen oder wenn Sie weitere Details zu den genannten Strategien benötigen, zögern Sie nicht, mich zu kontaktieren. Ob Sie nun technische Beratung oder Einblicke in bestimmte Plattformen suchen – ich helfe Ihnen gerne!

Grundlagen und Herausforderungen bei der DePIN-Sicherheitsprüfung

Im aufstrebenden digitalen Zeitalter hat sich das Konzept dezentraler Infrastrukturnetzwerke (DePINs) als revolutionäre Kraft etabliert und die Technologie- und Vernetzungslandschaft grundlegend verändert. Im Zentrum dieser Transformation steht das Versprechen der Dezentralisierung, das ein neues Paradigma für robuste und widerstandsfähige Infrastrukturen bietet. Doch mit großem Potenzial geht große Verantwortung einher, insbesondere wenn es um die Sicherheit dieser Netzwerke geht. Hier setzt Audit DePIN Security an und bietet eine entscheidende Kontroll- und Gewährleistungsebene.

DePINs verstehen

DePINs stellen ein Netzwerk dezentraler Infrastrukturen dar, wie beispielsweise Energienetze, Internet-Backbones oder Datenspeichersysteme, die ohne zentrale Instanz funktionieren. Diese Dezentralisierung wird durch den Einsatz von Blockchain-Technologie und verteilten Ledgern erreicht, die Peer-to-Peer-Interaktionen und -Transaktionen ermöglichen. Im Gegensatz zu traditionellen zentralisierten Netzwerken sind DePINs auf eine Vielzahl von Knoten angewiesen, um ihre Funktionalität aufrechtzuerhalten. Jeder Knoten trägt zur Gesamtstabilität und Leistungsfähigkeit des Netzwerks bei.

Die Rolle von Sicherheitsaudits

Die Hauptaufgabe von Audit DePIN Security besteht darin, den Sicherheitsstatus dieser dezentralen Netzwerke zu bewerten. Dies umfasst eine umfassende Analyse der Netzwerkarchitektur, der Protokolle und der Datenflüsse, um potenzielle Schwachstellen und Verbesserungspotenziale zu identifizieren. Sicherheitsaudits in DePINs dienen nicht nur dem Schutz vor Cyberbedrohungen, sondern auch der Sicherstellung der Betriebssicherheit, Zuverlässigkeit und Konformität des Netzwerks mit relevanten Standards und Vorschriften.

Wichtigste Herausforderungen bei der DePIN-Sicherheitsprüfung

Komplexität und Umfang: DePINs sind aufgrund ihrer zahlreichen miteinander verbundenen Knoten und Dienste von Natur aus komplex. Der schiere Umfang und die Vielfalt dieser Netzwerke erschweren die Durchführung gründlicher und effektiver Sicherheitsaudits. Jeder Knoten trägt zur Funktionalität des Netzwerks bei, und jede Schwachstelle in einem Knoten kann potenziell das gesamte System beeinträchtigen.

Dynamischer Charakter: Anders als herkömmliche Netzwerke sind DePINs dynamisch und entwickeln sich ständig weiter. Neue Knoten können jederzeit dem Netzwerk beitreten, während bestehende Knoten es verlassen oder ihre Rolle ändern können. Diese Dynamik erschwert die Durchführung statischer und umfassender Sicherheitsaudits und erfordert einen adaptiveren und kontinuierlichen Ansatz.

Interoperabilitäts-DePINs umfassen häufig mehrere Protokolle und Standards, um die Interoperabilität zwischen verschiedenen Komponenten zu gewährleisten. Dies führt zu zusätzlicher Komplexität, da jedes Protokoll sorgfältig auf Schwachstellen und die Einhaltung bewährter Sicherheitsstandards geprüft werden muss.

Datenschutz und Datenintegrität: Die Gewährleistung des Datenschutzes und der Datenintegrität in DePINs stellt eine erhebliche Herausforderung dar. Aufgrund der dezentralen Struktur dieser Netzwerke ist die Kontrolle des Datenflusses und die Sicherstellung der Vertraulichkeit und Unveränderlichkeit der Daten von entscheidender Bedeutung. Dies erfordert den Einsatz fortschrittlicher Verschlüsselungstechniken und sicherer Kommunikationskanäle.

Einhaltung gesetzlicher Bestimmungen Die Navigation durch die regulatorische Landschaft für DePINs kann eine Herausforderung sein. Verschiedene Rechtsordnungen können unterschiedliche Anforderungen an Datenschutz, Privatsphäre und Sicherheit stellen. Die Einhaltung dieser Anforderungen zu gewährleisten und gleichzeitig den dezentralen Charakter des Netzwerks zu bewahren, erfordert ein sensibles Gleichgewicht.

Techniken und Werkzeuge für ein effektives Audit

Um diese Herausforderungen zu bewältigen, können verschiedene Techniken und Werkzeuge eingesetzt werden, um ein effektives Audit der DePIN-Sicherheit durchzuführen:

Automatisierte Sicherheitsüberprüfungen: Der Einsatz automatisierter Tools zur kontinuierlichen Netzwerküberwachung hilft, Schwachstellen in Echtzeit zu identifizieren. Diese Tools analysieren Code, Konfigurationen und Netzwerkverkehr, um potenzielle Bedrohungen und Sicherheitslücken aufzudecken.

Penetrationstests: Regelmäßige Penetrationstests simulieren Cyberangriffe auf das Netzwerk, um Schwachstellen aufzudecken und die Wirksamkeit bestehender Sicherheitsmaßnahmen zu bewerten. Diese Tests sollten von ethischen Hackern durchgeführt werden, die einem strengen und ethischen Rahmen folgen.

Blockchain-Analyse: Aufgrund der Blockchain-basierten Natur von DePINs können spezialisierte Blockchain-Analyse-Tools eingesetzt werden, um Transaktionen, Smart Contracts und Knotenaktivitäten zu untersuchen. Dies hilft, Anomalien oder verdächtige Aktivitäten zu identifizieren, die auf Sicherheitslücken hindeuten könnten.

Rahmenwerke zur Risikobewertung: Die Implementierung robuster Rahmenwerke zur Risikobewertung kann dazu beitragen, Sicherheitsmaßnahmen anhand der potenziellen Auswirkungen und der Eintrittswahrscheinlichkeit verschiedener Bedrohungen zu priorisieren. Dies umfasst die Kategorisierung von Assets, die Identifizierung von Bedrohungen und die Bewertung von Schwachstellen, um eine umfassende Risikomanagementstrategie zu entwickeln.

Zusammenarbeit und Informationsaustausch: Die Förderung von Zusammenarbeit und Informationsaustausch zwischen den Netzwerkteilnehmern kann die kollektive Sicherheitslage verbessern. Dies beinhaltet die Einrichtung sicherer Kanäle für den Austausch von Bedrohungsinformationen, bewährten Verfahren und Sicherheitsupdates.

Abschluss

Die Überprüfung der DePIN-Sicherheit ist ein entscheidender Aspekt für die Stabilität und Integrität dezentraler Infrastrukturnetzwerke. Mit dem Wachstum und der Weiterentwicklung dieser Netzwerke müssen auch die Methoden und Strategien zu ihrer Absicherung angepasst werden. Durch das Verständnis der Komplexität und der Herausforderungen von DePINs und den Einsatz fortschrittlicher Techniken und Werkzeuge können wir eine sicherere und vertrauenswürdigere dezentrale Zukunft gestalten.

Seien Sie gespannt auf den zweiten Teil unserer Untersuchung, in dem wir uns eingehender mit den praktischen Anwendungen und zukünftigen Trends im Bereich Audit DePIN Security befassen werden.

Praktische Anwendungen und zukünftige Trends bei der Audit-DePIN-Sicherheit

Im vorherigen Teil haben wir die Grundlagen für das Verständnis der Komplexität und der Herausforderungen der Audit-DePIN-Sicherheit gelegt. Nun wollen wir uns eingehender mit den praktischen Anwendungen und zukünftigen Trends befassen, die die Landschaft der Absicherung dezentraler Infrastrukturnetzwerke (DePINs) prägen.

Praktische Anwendungen der DePIN-Sicherheitsprüfung

Smart-Contract-Audits: Smart Contracts spielen eine zentrale Rolle für die Funktionsweise von DePINs, indem sie verschiedene Prozesse und Transaktionen automatisieren. Sie sind jedoch auch anfällig für Schwachstellen wie Logikfehler, Reentrancy-Angriffe und Schadcode. Gründliche Smart-Contract-Audits sind daher unerlässlich, um diese Schwachstellen zu identifizieren und zu beheben, bevor sie ausgenutzt werden können.

Knotenauthentifizierung und Zugriffskontrolle Die Sicherstellung der Authentizität der Knoten innerhalb des DePIN ist entscheidend für die Aufrechterhaltung der Netzwerkintegrität. Die Implementierung robuster Authentifizierungsmechanismen, wie z. B. Multi-Faktor-Authentifizierung und Public-Key-Infrastruktur (PKI), hilft dabei, die Identität von Knoten zu überprüfen und den Zugriff auf autorisierte Entitäten zu beschränken.

Datenverschlüsselung und sichere Kommunikation: Der Schutz der Vertraulichkeit und Integrität der über das Netzwerk übertragenen Daten hat höchste Priorität. Der Einsatz fortschrittlicher Verschlüsselungstechniken wie Ende-zu-Ende-Verschlüsselung und sicherer Mehrparteienberechnung (SMPC) gewährleistet, dass die Daten verschlüsselt und für Unbefugte unlesbar bleiben.

Incident Response und Forensik: Trotz größter Vorkehrungen können Sicherheitslücken weiterhin auftreten. Ein klar definierter Incident-Response-Plan ermöglicht die schnelle Erkennung, Eindämmung und Abschwächung von Sicherheitsvorfällen. Forensische Werkzeuge und Methoden helfen dabei, die Ursache von Sicherheitslücken zu ermitteln und die Taktiken, Techniken und Vorgehensweisen (TTPs) der Angreifer zu verstehen.

Compliance-Audits: Die Einhaltung relevanter Vorschriften ist ein entscheidender Aspekt der DePIN-Sicherheit. Dies beinhaltet regelmäßige Compliance-Audits, um die Einhaltung von Datenschutz-, Privatsphäre- und Sicherheitsstandards zu überprüfen. Die ständige Information über sich ändernde Vorschriften und die entsprechende Anpassung der Sicherheitspraktiken sind unerlässlich für die Aufrechterhaltung der Compliance.

Zukünftige Trends bei der DePIN-Sicherheitsprüfung

Fortschritte in der Blockchain-Technologie: Mit der ständigen Weiterentwicklung der Blockchain-Technologie werden neue Konsensmechanismen, kryptografische Algorithmen und Protokolle entwickelt. Diese Fortschritte können die Sicherheit und Effizienz von DePINs verbessern und eine robustere und manipulationssichere Infrastruktur bieten.

Künstliche Intelligenz und Maschinelles Lernen: Die Integration von KI und maschinellem Lernen in Sicherheitsaudits kann die Art und Weise, wie wir Bedrohungen erkennen und darauf reagieren, revolutionieren. Diese Technologien können riesige Datenmengen in Echtzeit analysieren und Muster sowie Anomalien identifizieren, die auf Sicherheitslücken oder Schwachstellen hinweisen können.

Dezentrale Identitätsprüfung: Angesichts des zunehmenden Identitätsdiebstahls und Betrugs gewinnen dezentrale Identitätsprüfungssysteme an Bedeutung. Diese Systeme nutzen Blockchain- und kryptografische Verfahren, um Netzwerkteilnehmern sichere und überprüfbare Identitäten zu gewährleisten und so das Risiko von Identitätsdiebstahl und unbefugtem Zugriff zu reduzieren.

Quantenresistente Kryptographie: Mit zunehmender Verbreitung von Quantencomputern könnten traditionelle kryptographische Verfahren anfällig für Angriffe werden. Die Entwicklung und Implementierung quantenresistenter Kryptographie ist daher unerlässlich, um die langfristige Sicherheit von DePINs vor potenziellen Quantenbedrohungen zu gewährleisten.

Interoperabilität und Cross-Chain-Lösungen: Mit zunehmender Vernetzung von DePINs wird die Gewährleistung nahtloser und sicherer Interoperabilität zwischen verschiedenen Netzwerken und Blockchains eine bedeutende Herausforderung darstellen. Cross-Chain-Lösungen und -Protokolle spielen eine entscheidende Rolle bei der Ermöglichung einer sicheren und effizienten Kommunikation zwischen heterogenen Netzwerken.

Abschluss

Der Bereich der DePIN-Sicherheitsprüfung entwickelt sich stetig weiter, angetrieben durch technologische Fortschritte und die zunehmende Komplexität dezentraler Infrastrukturnetzwerke. Durch die Anwendung praktischer Methoden und die Berücksichtigung zukünftiger Trends können wir eine sicherere und widerstandsfähigere dezentrale Zukunft gestalten. Dabei ist es unerlässlich, wachsam, proaktiv und anpassungsfähig zu bleiben, um DePINs optimal zu schützen.

Vielen Dank, dass Sie uns auf dieser Reise durch die faszinierende Welt der Audit-DePIN-Sicherheit begleitet haben. Bleiben Sie dran für weitere Einblicke und Diskussionen zu diesem sich ständig weiterentwickelnden Thema.

Aktuelle beliebte Investitionsprojekte – Einblicke in die vielversprechenden Perspektiven von morgen

Das wahre Potenzial von Prämien für die Identitätsverifizierung ausschöpfen – Verdienen Sie mit Ihre