Die modulare parallele EVM-Revolution – Eine neue Ära in der Blockchain-Technologie

Der Beginn einer modularen parallelen EVM-Revolution

In der sich ständig weiterentwickelnden Welt der Blockchain-Technologie sticht ein Begriff als Leuchtturm der Innovation und des Potenzials hervor: die Revolution der modularen parallelen EVM. Dieses bahnbrechende Konzept ist nicht nur eine Schlagwort, sondern ein transformativer Fortschritt in unserem Denken über und unserer Interaktion mit dezentralen Anwendungen und Smart Contracts.

Was ist ein modulares paralleles EVM?

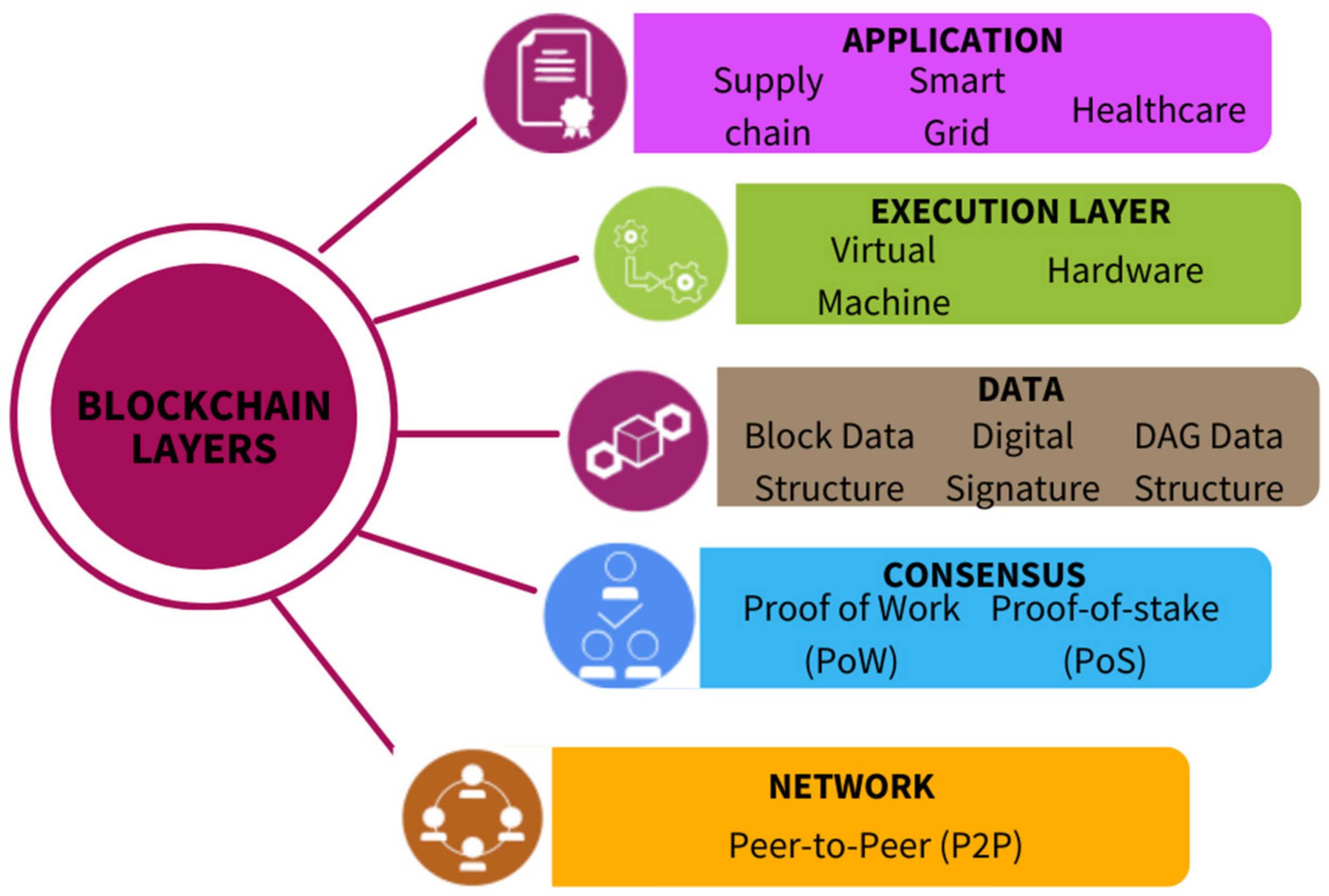

Die modulare parallele EVM (Ethereum Virtual Machine) stellt im Kern einen Paradigmenwechsel gegenüber der traditionellen, monolithischen EVM-Architektur dar. In den Anfängen der Blockchain bildete die EVM das Rückgrat von Ethereum und ermöglichte es Entwicklern, Smart Contracts und dezentrale Anwendungen (dApps) bereitzustellen. Mit dem Wachstum der Blockchain-Netzwerke traten jedoch auch die Grenzen des ursprünglichen EVM-Designs zutage. Skalierbarkeit, Effizienz und Ausführungsgeschwindigkeit wurden zu entscheidenden Herausforderungen.

Das modulare parallele EVM verfolgt einen neuen Ansatz: Es zerlegt das EVM in modulare Komponenten, die parallel arbeiten können. Dieser modulare Aufbau ermöglicht die unabhängige Skalierung verschiedener EVM-Teile, optimiert die Ressourcennutzung und steigert die Gesamtleistung.

Das Versprechen der Skalierbarkeit

Einer der überzeugendsten Aspekte der modularen parallelen EVM ist ihr Versprechen beispielloser Skalierbarkeit. Traditionelle Blockchain-Netzwerke haben aufgrund ihrer linearen Verarbeitungsmodelle oft mit Skalierbarkeitsproblemen zu kämpfen. Transaktionen werden nacheinander verarbeitet, was zu Engpässen und hohen Gebühren in Spitzenzeiten führt. Die modulare parallele EVM ändert dies, indem sie die gleichzeitige Verarbeitung mehrerer Transaktionen ermöglicht.

Stellen Sie sich eine pulsierende Stadt vor, in der jede Straße ihren eigenen Verkehrsfluss bewältigen kann, anstatt einer einzigen überlasteten Autobahn. Dank dieser parallelen Verarbeitungsfähigkeit können Blockchain-Netzwerke deutlich mehr Transaktionen pro Sekunde verarbeiten und sind somit alltagstauglicher. Für Unternehmen und Entwickler bedeutet dies schnellere und zuverlässigere Interaktionen mit dezentralen Anwendungen.

Effizienz neu definiert

Effizienz in der Blockchain hängt nicht nur von der Geschwindigkeit ab, sondern auch von der Ressourcennutzung. Die modulare parallele EVM optimiert die Zuweisung von Rechenressourcen und trägt so zu diesem Ergebnis bei. Jede modulare Komponente lässt sich an spezifische Aufgaben anpassen, wodurch Verschwendung reduziert und die Gesamteffizienz gesteigert wird.

Stellen Sie sich eine Fertigungslinie vor, in der jede Station für eine bestimmte Aufgabe optimiert ist. In herkömmlichen EVMs arbeiten alle Komponenten in einem einzigen, einheitlichen Prozess zusammen, was zu Ineffizienzen führt. Mit modularen parallelen EVMs lassen sich Komponenten unabhängig voneinander anpassen und optimieren, sodass Ressourcen dort eingesetzt werden, wo sie am dringendsten benötigt werden.

Verbesserte Benutzererfahrung

Das oberste Ziel jedes technologischen Fortschritts ist die Verbesserung der Benutzererfahrung. Die modulare parallele EVM-Revolution erreicht genau das, indem sie Blockchain-Netzwerke zugänglicher und benutzerfreundlicher macht. Dank kürzerer Transaktionszeiten und niedrigerer Gebühren können Benutzer dezentrale Anwendungen nutzen, ohne sich über Verzögerungen oder hohe Kosten ärgern zu müssen.

Für den alltäglichen Nutzer bedeutet dies eine reibungslosere und zuverlässigere Interaktion mit Blockchain-basierten Diensten. Für Entwickler bedeutet dies eine effizientere Umgebung zum Erstellen und Bereitstellen innovativer Anwendungen. Die modulare parallele EVM macht es einfacher denn je, das Potenzial der Blockchain-Technologie zu nutzen.

Die Zukunft dezentraler Anwendungen

Die Auswirkungen der modularen parallelen EVM reichen weit über Skalierbarkeit und Effizienz hinaus. Sie eröffnet neue Möglichkeiten für dezentrale Anwendungen und ermöglicht deren Komplexität, Robustheit und Sicherheit. Entwickler können nun Anwendungen erstellen, die aufgrund der Beschränkungen herkömmlicher EVMs zuvor nicht realisierbar waren.

Stellen Sie sich eine Welt vor, in der dezentrale Finanzplattformen (DeFi), Lieferkettenmanagementsysteme und Spieleanwendungen mit einer Komplexität und Effizienz arbeiten, die mit traditionellen zentralisierten Systemen vergleichbar ist. Die modulare parallele EVM macht diese Vision Wirklichkeit und ebnet den Weg für eine neue Ära dezentraler Innovation.

Herausforderungen und Chancen

Die modulare parallele EVM birgt zwar großes Potenzial, ist aber nicht ohne Herausforderungen. Die Implementierung einer neuen Architektur erfordert umfangreiche Forschung, Entwicklung und Tests, um Kompatibilität und Sicherheit zu gewährleisten. Auch die Aufrüstung bestehender Blockchain-Netzwerke zur Unterstützung dieses neuen Modells kann mit potenziellen Hürden verbunden sein.

Diese Herausforderungen bergen jedoch auch Innovationspotenzial. Die Blockchain-Community hat in der Vergangenheit bereits bedeutende technische Hürden überwunden, und die modulare parallele EVM bildet da keine Ausnahme. Durch die Zusammenarbeit von Forschern, Entwicklern und Anwendern wird diese spannende neue Ära der Blockchain-Technologie vorangetrieben.

Die modulare parallele EVM-Revolution in Aktion

Im Zuge unserer weiteren Erkundung der modularen parallelen EVM-Revolution wird deutlich, dass dieser innovative Ansatz nicht nur ein theoretisches Konzept, sondern eine praktische Lösung mit realen Anwendungen und Auswirkungen darstellt. In diesem zweiten Teil gehen wir genauer darauf ein, wie die modulare parallele EVM bereits in der Blockchain-Branche für Furore sorgt und welche Zukunftsperspektiven diese transformative Technologie bietet.

Anwendungen in der Praxis

Die modulare parallele EVM wird bereits in mehrere Blockchain-Netzwerke integriert und bietet ihren jeweiligen Ökosystemen jeweils einzigartige Vorteile. Schauen wir uns einige dieser realen Anwendungen genauer an.

Ethereum 2.0

Ethereum 2.0, auch bekannt als „Serenity“, ist eines der bedeutendsten Blockchain-Upgrades der jüngeren Geschichte. Es integriert die modulare parallele Ethereum Virtual Machine (EVM), um die Skalierungs- und Effizienzprobleme des ursprünglichen Ethereum-Netzwerks zu beheben. Durch die Aufteilung der EVM in modulare Komponenten zielt Ethereum 2.0 auf einen höheren Transaktionsdurchsatz und niedrigere Kosten ab.

Der Wechsel zu einer modularen Architektur ermöglicht es Ethereum 2.0, mehr Transaktionen pro Sekunde zu verarbeiten und ist somit alltagstauglicher. Dieses Upgrade ist entscheidend für die Zukunft von Ethereum, da es vom Proof-of-Work- (PoW) zum Proof-of-Stake- (PoS) Konsensmechanismus übergeht.

Tupfen

Polkadot ist ein weiteres Blockchain-Netzwerk, das die Modular Parallel EVM nutzt, um Skalierbarkeit und Interoperabilität zu erreichen. Die einzigartige Architektur von Polkadot ermöglicht die nahtlose Kommunikation und den Informationsaustausch zwischen mehreren Blockchains. Die modulare parallele EVM optimiert dies durch die parallele Verarbeitung von Transaktionen über verschiedene Chains hinweg, wodurch die Effizienz gesteigert und die Latenz reduziert wird.

Diese Funktionalität ist besonders vorteilhaft für dezentrale Anwendungen, die mit mehreren Blockchains interagieren müssen. Durch die Vereinfachung dieser Interaktionen kann Polkadot eine robustere und zuverlässigere Benutzererfahrung bieten.

Cardano

Cardano ist für seinen streng wissenschaftlichen Ansatz in der Blockchain-Entwicklung bekannt. Die modulare parallele EVM fügt sich nahtlos in Cardanos Methodik ein und bietet eine skalierbare und effiziente Lösung für die Smart-Contract-Plattform. Durch die Integration modularer Komponenten kann Cardano ein höheres Transaktionsvolumen verarbeiten und sein Netzwerk dadurch zugänglicher und benutzerfreundlicher gestalten.

Cardanos Engagement für Skalierbarkeit und Effizienz sichert die Wettbewerbsfähigkeit im sich ständig weiterentwickelnden Blockchain-Umfeld. Die modulare parallele EVM ist ein Schlüsselelement zur Erreichung dieser Ziele.

Der Weg vor uns

Die Revolution der modularen parallelen EVMs steckt zwar noch in den Kinderschuhen, birgt aber enormes Potenzial. Mit der zunehmenden Verbreitung dieses innovativen Ansatzes in Blockchain-Netzwerken sind deutliche Fortschritte in Skalierbarkeit, Effizienz und Benutzerfreundlichkeit zu erwarten.

Kontinuierliche Forschung und Entwicklung

Die Entwicklung der modularen parallelen EVM ist noch lange nicht abgeschlossen. Kontinuierliche Forschung und Entwicklung sind unerlässlich, um diese neue Architektur zu verfeinern und zu optimieren. Die Zusammenarbeit zwischen akademischen Einrichtungen, Forschungslaboren und Blockchain-Unternehmen wird entscheidend sein, um die Grenzen des Machbaren zu erweitern.

Mit der Entwicklung und Integration neuer Module sind weitere Leistungs- und Ressourcenverbesserungen zu erwarten. Der modulare Ansatz ermöglicht kontinuierliche Innovation und stellt sicher, dass die Blockchain-Technologie weiterhin an der Spitze des technologischen Fortschritts steht.

Regulatorische und sicherheitsrelevante Herausforderungen

Die modulare parallele EVM bietet zwar viele Vorteile, bringt aber auch neue Herausforderungen in Bezug auf Regulierung und Sicherheit mit sich. Wie bei jeder neuen Technologie müssen sich die Regulierungsbehörden anpassen, um sicherzustellen, dass die Blockchain-Branche innerhalb rechtlicher und ethischer Grenzen agiert.

Sicherheit ist ein weiterer entscheidender Aspekt. Die modulare Architektur birgt neue Angriffsvektoren und potenzielle Schwachstellen. Blockchain-Entwickler und Sicherheitsexperten müssen zusammenarbeiten, um diese Risiken zu identifizieren und zu minimieren und so die Sicherheit und Vertrauenswürdigkeit der modularen parallelen EVM zu gewährleisten.

Übernahme und Integration

Der Erfolg der modularen parallelen EVM-Revolution hängt von ihrer breiten Akzeptanz und Integration im gesamten Blockchain-Ökosystem ab. Für Entwickler und Unternehmen bedeutet dies, diese neue Architektur zu nutzen und ihre Möglichkeiten zur Entwicklung innovativer Anwendungen auszuschöpfen.

Mit der zunehmenden Verbreitung dezentraler Anwendungen, die die modulare parallele EVM nutzen, ist ein starker Anstieg neuer und spannender Projekte zu erwarten. Dies wird das Interesse an der Blockchain-Technologie und die Investitionen in diese weiter ankurbeln und ein lebendiges und dynamisches Ökosystem fördern.

Die Vision für die Zukunft

Die Zukunft der Blockchain-Technologie, die auf der modularen parallelen EVM basiert, ist unglaublich vielversprechend. Stellen Sie sich eine Welt vor, in der Blockchain-Netzwerke Millionen von Transaktionen pro Sekunde verarbeiten können und in der dezentrale Anwendungen genauso robust und effizient sind wie ihre zentralisierten Pendants.

Die Revolution der modularen parallelen EVM wird die Entwicklung komplexer, skalierbarer und sicherer Anwendungen ermöglichen, die Branchen von Finanzen über Gesundheitswesen und Logistik bis hin zu vielen weiteren Bereichen transformieren können. Diese neue Ära der Blockchain-Technologie wird nicht nur den Umgang mit digitalen Assets revolutionieren, sondern auch die Art und Weise, wie wir alltägliche Transaktionen durchführen.

Abschluss

Die modulare parallele EVM-Revolution stellt einen bedeutenden Fortschritt in der Blockchain-Technologie dar. Durch die Aufteilung der EVM in modulare Komponenten, die parallel arbeiten können, adressiert dieser innovative Ansatz die zentralen Herausforderungen in Bezug auf Skalierbarkeit, Effizienz und Benutzerfreundlichkeit.

Während wir diese neue Architektur weiter erforschen und implementieren, eröffnen wir dezentralen Anwendungen und Blockchain-Netzwerken völlig neue Möglichkeiten. Auch wenn es Herausforderungen zu bewältigen gilt, sind die potenziellen Vorteile enorm, und die Zukunft sieht vielversprechend aus für alle, die diese transformative Technologie nutzen.

Die Revolution der modularen parallelen EVM ist nicht nur ein technologischer Fortschritt, sondern läutet eine neue Ära in der Blockchain-Welt ein. Sie verspricht, unser Denken über und unsere Interaktion mit dezentralen Anwendungen und Smart Contracts grundlegend zu verändern. Begleiten Sie uns auf dieser spannenden Reise in die Zukunft der Blockchain-Technologie.

Biometrisches Web3 KYC – Dominanz sichern, bevor es zu spät ist

In der sich ständig weiterentwickelnden digitalen Welt hat die sichere Identitätsprüfung, insbesondere mit dem Aufstieg von Web3- und Blockchain-Technologien, an Bedeutung gewonnen. Biometrisches Web3-KYC (Know Your Customer) ist nicht nur ein Trend, sondern ein transformativer Ansatz, der die Online-Authentifizierung von Identitäten revolutionieren dürfte. Da Unternehmen und Privatpersonen gleichermaßen dieses neue Terrain erkunden, wird die Dringlichkeit der Integration biometrischer Verifizierung immer deutlicher. Doch warum ist es so wichtig, diesen Bereich zu dominieren, bevor es zu spät ist?

Die Entwicklung der Identitätsprüfung

Herkömmliche KYC-Methoden basieren seit Langem auf statischen Daten wie Passwörtern, PINs und PINs. Obwohl sie bis zu einem gewissen Grad wirksam sind, erweisen sich diese Methoden angesichts komplexer Cyberbedrohungen zunehmend als unzureichend. Die biometrische Verifizierung hingegen verfolgt einen dynamischen, mehrschichtigen Ansatz, der einzigartige physische oder verhaltensbezogene Merkmale von Personen nutzt.

Biometrische Verfahren umfassen verschiedene Formen der Identifizierung, darunter Fingerabdruck-, Gesichts-, Iris- und sogar Stimmerkennung. Jede dieser Methoden bietet ein hohes Maß an Sicherheit und Komfort und ist daher im Kontext von Web3- und Blockchain-Technologien von unschätzbarem Wert.

Die Web3-Revolution

Web3 stellt einen bedeutenden Fortschritt in der Entwicklung des Internets dar und legt den Fokus auf dezentrale Netzwerke, Blockchain und Smart Contracts. Dieser Wandel hat neue Chancen und Herausforderungen eröffnet, insbesondere im Hinblick auf die Gewährleistung einer sicheren und zuverlässigen Identitätsprüfung.

Im Web3 bedeutet die Dezentralisierung, dass keine einzelne Instanz die Kontrolle über das gesamte Netzwerk besitzt. Diese Autonomie bietet immense Vorteile, wie beispielsweise mehr Datenschutz und Sicherheit. Gleichzeitig birgt sie jedoch Herausforderungen bei der Identitätsprüfung in einem riesigen, vernetzten Nutzernetzwerk.

Hier kommt Biometric Web3 KYC ins Spiel. Durch die Integration biometrischer Verifizierung in das Web3-Ökosystem können Unternehmen eine robuste, manipulationssichere Sicherheitsebene schaffen, die das Vertrauen der Nutzer stärkt und die Einhaltung regulatorischer Standards verbessert.

Vorteile der biometrischen Web3-KYC

1. Erhöhte Sicherheit: Biometrische Verifizierung bietet im Vergleich zu herkömmlichen Methoden ein höheres Sicherheitsniveau. Einzigartige biologische Merkmale sind naturgemäß schwer zu imitieren, wodurch es für Angreifer nahezu unmöglich ist, sich als Benutzer auszugeben.

2. Benutzerfreundlichkeit: Biometrische Verifizierung ist oft benutzerfreundlicher als herkömmliche Methoden. Benutzer können ihre Identität schnell und einfach durch einen Scan ihres Fingerabdrucks oder ihrer Gesichtszüge authentifizieren, wodurch der KYC-Prozess vereinfacht wird.

3. Einhaltung von Vorschriften: Da sich die regulatorischen Rahmenbedingungen für die digitale Identitätsprüfung ständig weiterentwickeln, gewährleistet biometrisches Web3 KYC die Einhaltung internationaler Standards und lokaler Vorschriften und mindert dadurch rechtliche Risiken.

4. Betrugsprävention: Die fortschrittliche Technologie der biometrischen Verifizierung reduziert das Betrugsrisiko erheblich. Durch die Echtzeit-Identitätsprüfung und die sichere Speicherung und Verwaltung der biometrischen Daten jedes Nutzers können Unternehmen sich vor Identitätsdiebstahl und anderen betrügerischen Aktivitäten schützen.

5. Skalierbarkeit: Biometrische Verifizierungssysteme sind so konzipiert, dass sie mit der wachsenden Nutzerzahl im Web3-Ökosystem effektiv skalieren. Diese Skalierbarkeit gewährleistet, dass der Verifizierungsprozess auch bei zunehmender Nutzerzahl im Netzwerk effizient und zuverlässig bleibt.

Herausforderungen bei der Implementierung von biometrischen Web3-KYC-Verfahren

Die Vorteile der biometrischen Web3-KYC-Verfahren sind zwar überzeugend, doch müssen einige Herausforderungen bewältigt werden, um eine erfolgreiche Implementierung zu gewährleisten:

1. Datenschutzbedenken: Eine der größten Herausforderungen sind die Datenschutzbedenken im Zusammenhang mit biometrischen Daten. Anders als Passwörter sind biometrische Daten einzigartig und unveränderlich. Daher müssen robuste Maßnahmen getroffen werden, um diese sensiblen Informationen vor unbefugtem Zugriff und Datenschutzverletzungen zu schützen.

2. Kosten: Die Implementierung biometrischer Verifizierungssysteme kann kostspielig sein. Von der Ersteinrichtung bis zur laufenden Wartung können die erforderlichen Investitionen beträchtlich sein. Die langfristigen Vorteile überwiegen jedoch häufig diese anfänglichen Kosten.

3. Technische Komplexität: Die Integration biometrischer Verifizierung in bestehende Systeme kann technisch komplex sein. Sie erfordert sorgfältige Planung und Fachkompetenz, um eine nahtlose Integration mit Blockchain-Netzwerken und anderen digitalen Infrastrukturen zu gewährleisten.

4. Nutzerakzeptanz: Die Nutzerakzeptanz ist entscheidend für den Erfolg von biometrischer Web3-KYC. Nutzer müssen darauf vertrauen können, dass ihre biometrischen Daten sicher sind und der Prozess benutzerfreundlich ist. Klare Kommunikation und transparente Richtlinien können dazu beitragen, diese Bedenken auszuräumen.

Strategische Überlegungen zur Dominanz

Um im Bereich der biometrischen Web3-KYC-Lösungen wirklich führend zu sein, müssen Unternehmen einen strategischen Ansatz verfolgen, der folgende Elemente umfasst:

1. Investieren Sie in fortschrittliche Technologien: Bleiben Sie der Konkurrenz einen Schritt voraus, indem Sie in die neuesten Entwicklungen der biometrischen Technologie investieren. Dazu gehören kontinuierliche Forschung und Entwicklung zur Verbesserung der Genauigkeit, Sicherheit und Benutzerfreundlichkeit biometrischer Verifizierungssysteme.

2. Zusammenarbeit fördern: Arbeiten Sie mit Branchenführern, Aufsichtsbehörden und Technologieanbietern zusammen, um standardisierte Protokolle für biometrisches Web3 KYC zu etablieren. Diese Zusammenarbeit kann dazu beitragen, einen einheitlichen Ansatz für die Identitätsprüfung zu schaffen und diese dadurch zugänglicher und vertrauenswürdiger zu gestalten.

3. Sicherheit priorisieren: Sicherheit sollte bei der Implementierung von biometrischen Web3-KYC-Verfahren höchste Priorität haben. Unternehmen müssen robuste Verschlüsselungsmethoden, sichere Datenspeicherlösungen und regelmäßige Sicherheitsüberprüfungen einsetzen, um biometrische Daten vor potenziellen Sicherheitslücken zu schützen.

4. Nutzer informieren und einbinden: Informieren Sie die Nutzer über die Vorteile und Sicherheitsmaßnahmen der biometrischen Web3-KYC-Verifizierung. Transparente Kommunikation und benutzerfreundliche Oberflächen stärken das Vertrauen und die Akzeptanz der Nutzer im System.

5. Beobachten und Anpassen: Beobachten Sie kontinuierlich die sich entwickelnde Landschaft der Web3- und Biometrie-Technologien. Passen Sie Strategien und Systeme bedarfsgerecht an, um neuen Bedrohungen und Chancen einen Schritt voraus zu sein.

Biometrisches Web3 KYC – Dominanz sichern, bevor es zu spät ist

Je tiefer wir in das Gebiet des biometrischen Web3 KYC eintauchen, desto deutlicher wird, dass dieser innovative Ansatz nicht nur vorteilhaft, sondern unerlässlich für Unternehmen ist, die im digitalen Zeitalter erfolgreich sein wollen. Die Integration der biometrischen Verifizierung in Web3 bietet eine einzigartige Gelegenheit, neue Standards für die Identitätsprüfung zu setzen und dabei sowohl Sicherheit als auch Benutzerfreundlichkeit zu gewährleisten.

Die Zukunft der biometrischen Web3-KYC

1. Integration mit neuen Technologien: Die Zukunft von Biometric Web3 KYC liegt in der nahtlosen Integration neuer Technologien wie künstlicher Intelligenz (KI), maschinellem Lernen (ML) und dem Internet der Dinge (IoT). Diese Technologien können die Genauigkeit und Effizienz der biometrischen Verifizierung verbessern und sie dadurch noch robuster und zuverlässiger machen.

2. Plattformübergreifende Kompatibilität: Für eine wirklich effektive biometrische Web3-KYC-Authentifizierung ist die Kompatibilität mit verschiedenen Plattformen und Geräten unerlässlich. Diese plattformübergreifende Kompatibilität gewährleistet, dass Nutzer ihre Identität unabhängig vom verwendeten Gerät oder der Plattform nahtlos authentifizieren können.

3. Erweiterte Datenanalyse: Fortschrittliche Datenanalysen spielen eine entscheidende Rolle bei der biometrischen Web3-KYC-Prüfung. Durch die Analyse biometrischer Datenmuster können Unternehmen potenzielle Sicherheitsbedrohungen in Echtzeit erkennen und proaktive Maßnahmen ergreifen, um Betrug und unbefugten Zugriff zu verhindern.

4. Weltweite Einführung: Die weltweite Einführung von Biometrie-Web3-KYC ist ein wichtiger Schritt hin zu einem sichereren und vertrauenswürdigeren digitalen Ökosystem. Mit der zunehmenden Verbreitung dieser Technologie in immer mehr Ländern und Unternehmen werden sich die Standards für die Identitätsprüfung weiterentwickeln und so zu einem einheitlicheren und sichereren globalen Netzwerk führen.

5. Ethische Überlegungen: Wie bei jeder leistungsstarken Technologie müssen ethische Überlegungen bei der biometrischen Web3-KYC-Verifizierung im Vordergrund stehen. Unternehmen müssen sicherstellen, dass die Verwendung biometrischer Daten die Privatsphäre des Einzelnen respektiert, ethische Richtlinien einhält und internationalen Menschenrechtsstandards entspricht.

Fallstudien: Wegweisend

1. Finanzinstitute: Führende Finanzinstitute haben bei der Einführung von Biometrie-Web3-KYC Pionierarbeit geleistet. Durch den Einsatz biometrischer Verifizierung konnten diese Institute ihre Sicherheitsmaßnahmen verbessern, Betrug reduzieren und die Benutzerfreundlichkeit für ihre Kunden optimieren. Beispielsweise haben einige Banken Gesichtserkennungstechnologie implementiert, um die Identität ihrer Kunden bei Online-Transaktionen zu überprüfen und so einen sicheren und komfortablen Verifizierungsprozess zu gewährleisten.

2. Kryptowährungsplattformen: Kryptowährungsplattformen setzen ebenfalls auf biometrisches Web3 KYC, um Sicherheit und Compliance zu verbessern. Durch die Integration biometrischer Verifizierung können diese Plattformen sicherstellen, dass die Nutzer tatsächlich die sind, für die sie sich ausgeben. Dadurch wird das Risiko von Identitätsdiebstahl und Betrug im volatilen Kryptowährungshandel reduziert.

3. Regierungsinitiativen: Weltweit prüfen Regierungen den Einsatz von biometrischen Web3-KYC-Verfahren zur Optimierung der Identitätsprüfung. Beispielsweise führen einige Länder biometrische Pässe und E-Residency-Programme ein, die fortschrittliche biometrische Technologien nutzen, um die Identität von Reisenden und Einwohnern zu überprüfen und so eine sichere und effiziente Grenzkontrolle zu gewährleisten.

Aufbau eines biometrischen Web3-KYC-Frameworks

Für den Aufbau eines erfolgreichen biometrischen Web3-KYC-Frameworks müssen Unternehmen die folgenden Schlüsselkomponenten berücksichtigen:

1. Robuste Identitätsverifizierungsprotokolle: Entwickeln und implementieren Sie robuste Identitätsverifizierungsprotokolle, die biometrische Verifizierung einbeziehen. Diese Protokolle sollen einen sicheren und benutzerfreundlichen Verifizierungsprozess mit minimalem Aufwand für die Nutzer gewährleisten.

2. Sicheres Datenmanagement: Implementieren Sie sichere Datenmanagementverfahren, um biometrische Daten vor unbefugtem Zugriff und Datenschutzverletzungen zu schützen. Dies umfasst die Verwendung fortschrittlicher Verschlüsselungsmethoden, sicherer Datenspeicherlösungen und regelmäßiger Sicherheitsüberprüfungen.

3. Benutzerschulung: Informieren Sie die Benutzer über die Bedeutung der biometrischen Web3-KYC-Verfahren und deren Vorteile hinsichtlich Sicherheit und Benutzerfreundlichkeit. Stellen Sie Schulungen und Ressourcen bereit, um sicherzustellen, dass die Benutzer biometrische Verifizierungssysteme effektiv und sicher einsetzen können.

4. Einhaltung von Vorschriften: Gewährleisten Sie die Einhaltung lokaler und internationaler Vorschriften in Bezug auf biometrische Daten und Identitätsprüfung. Dies umfasst die Einhaltung von Datenschutzgesetzen, Datenschutzbestimmungen und Branchenstandards.

5. Kontinuierliche Verbesserung: Das biometrische Web3-KYC-Framework wird kontinuierlich überwacht und optimiert. Bleiben Sie über die neuesten Entwicklungen in der biometrischen Technologie informiert und integrieren Sie diese Innovationen, um die Sicherheit und Effizienz des Systems zu verbessern.

Fazit: Die Führung übernehmen

Gestalten Sie Ihre finanzielle Zukunft Die Kunst und Wissenschaft des Krypto-Vermögensaufbaus_9

Blockchain in Bargeld verwandeln Das ungenutzte Potenzial Ihrer digitalen Vermögenswerte erschließen