Leitfaden zum Mischen von Privacy Coins – Schutz Ihrer digitalen Privatsphäre

Im digitalen Zeitalter ist Datenschutz kein Luxus mehr, sondern ein Grundrecht. Angesichts der zunehmenden Überwachung von Online-Aktivitäten ist die Wahrung der Vertraulichkeit Ihrer digitalen Transaktionen von größter Bedeutung. Hier kommt Privacy Coin Mixing ins Spiel – eine Technik, die Ihre digitalen Spuren verwischt und Ihre finanzielle Privatsphäre schützt.

Die Grundlagen des Privacy Coin Mixing

Im Kern ist Privacy Coin Mixing ein Prozess, der darauf abzielt, die Herkunft und den Verbleib von Kryptowährungen zu verschleiern. Stellen Sie sich ein digitales Puzzle vor, bei dem jedes Teil eine Transaktion repräsentiert. Mixing-Dienste ordnen diese Teile neu an, sodass es nahezu unmöglich wird, den Weg einer einzelnen Kryptowährung zu ihrem Ursprung zurückzuverfolgen. Dieser Prozess ist vergleichbar mit einer Reise Ihrer Coins durch ein digitales Labyrinth, in dem jede Wendung die Anonymität weiter erhöht.

Warum die Mischung von Privacy Coins wichtig ist

Privacy Coin Mixing ist nicht nur ein technischer Gag, sondern ein leistungsstarkes Werkzeug für alle, denen ihre digitale Privatsphäre am Herzen liegt. Hier erfahren Sie, warum es so wichtig ist:

Schutz vor Überwachung: In Zeiten, in denen Regierungen und Unternehmen gleichermaßen bestrebt sind, Online-Aktivitäten zu überwachen, hilft Ihnen die Mischung Ihrer Kryptowährungen, diesen neugierigen Blicken zu entgehen. Es ist, als ob Ihre Finanztransaktionen mit einem Tarnmantel umgeben wären.

Schutz Ihrer persönlichen Daten: Jede Transaktion, die Sie durchführen, enthält persönliche Daten. Durch das Mischen Ihrer Kryptowährungen stellen Sie sicher, dass diese Daten nicht leicht zugänglich sind und schützen so Ihre Privatsphäre vor potenziellem Missbrauch.

Wahrung der finanziellen Anonymität: Egal, ob Sie ein Verfechter des Datenschutzes sind oder einfach nur Ihre Finanzgeschäfte privat halten möchten, das Mischen Ihrer Kryptowährungen ist eine unkomplizierte Möglichkeit, die Anonymität Ihrer Transaktionen zu wahren.

Den richtigen Mischservice auswählen

Nicht alle Mixing-Services sind gleich gut. Hier ist ein kurzer Leitfaden, der Ihnen hilft, einen zuverlässigen Anbieter auszuwählen:

Reputation: Achten Sie auf Anbieter mit einem guten Ruf in der Krypto-Community. Nutzerbewertungen und Erfahrungsberichte liefern wertvolle Einblicke in die Zuverlässigkeit und Effektivität eines Mixing-Dienstes.

Sicherheit: Sicherheit hat oberste Priorität. Stellen Sie sicher, dass der Dienst eine robuste Verschlüsselung verwendet und nachweislich Benutzerdaten schützt.

Effizienz: Die besten Anbieter mischen Münzen schnell und effizient und gewährleisten so minimale Ausfallzeiten für Ihre Transaktionen.

Gebühren: Viele Anbieter bieten kostenloses Mischen an, andere erheben dafür eine Gebühr. Wägen Sie die Kosten gegen den gebotenen Service und die Sicherheit ab.

So funktioniert es: Eine Schritt-für-Schritt-Anleitung

Lassen Sie uns den Prozess des Privacy Coin Mixings in einfachen Worten aufschlüsseln:

Wählen Sie Ihre Coins: Wählen Sie die Kryptowährungen aus, die Sie mischen möchten. Dies kann Bitcoin, Monero, Zcash oder eine andere datenschutzorientierte Kryptowährung sein.

Wählen Sie einen Mixing-Service: Suchen Sie sich einen zuverlässigen Mixing-Service aus Ihren Recherchen aus. Geben Sie die Menge der zu mischenden Coins und den gewünschten Anonymitätsgrad ein.

Mischvorgang starten: Beginnen Sie den Mischvorgang. Der Dienst mischt Ihre Münzen mit anderen und erstellt so einen Pool gemischter Münzen.

Holen Sie sich Ihre gemischten Münzen: Sobald das Mischen abgeschlossen ist, erhalten Sie Ihre gemischten Münzen, deren Herkunft nun verschleiert ist.

Bei Bedarf verwenden: Ihre gemischten Münzen sind nun bereit für jede Transaktion, frei von neugierigen Blicken.

Gängige Mythen über Privacy Coin Mixing

Lasst uns einige gängige Mythen rund um das Mischen von Privacy Coins entkräften:

Mythos: Das Mischen von Kryptowährungen garantiert Anonymität: Zwar erhöht das Mischen von Kryptowährungen die Privatsphäre erheblich, bietet aber keine absolute Anonymität. Es gibt zwar noch Möglichkeiten für entschlossene Parteien, Münzen zurückzuverfolgen, diese sind jedoch deutlich komplexer.

Mythos: Kryptowährungsmischung ist illegal: In den meisten Ländern ist die Nutzung von datenschutzfreundlichen Kryptowährungsmischungsdiensten nicht illegal. Es ist jedoch ratsam, sich stets über die geltenden Gesetze und Bestimmungen zu informieren.

Mythos: Alle Mixing-Services sind gleich: Nicht alle Mixing-Services bieten das gleiche Maß an Sicherheit und Effizienz. Es ist daher wichtig, gründlich zu recherchieren und einen seriösen Anbieter zu wählen.

Datenschutz beim Mischen von Kryptowährungen und rechtliche Aspekte

Obwohl das Mischen von Kryptowährungen die Privatsphäre verbessern kann, ist es unerlässlich, sich genau über die rechtlichen Bestimmungen zu informieren. Verschiedene Länder haben unterschiedliche Regelungen bezüglich Kryptowährungen und Datenschutzmaßnahmen. Stellen Sie stets sicher, dass Ihre Nutzung des Privacy Coin Mixings den lokalen Gesetzen entspricht. Illegale Aktivitäten können schwerwiegende rechtliche Konsequenzen nach sich ziehen.

Fazit: Die Kunst der Anonymität beherrschen

Privacy Coin Mixing ist mehr als nur eine technische Lösung – es ist eine Lebenseinstellung für alle, die Wert auf ihre digitale Privatsphäre legen. Indem Sie dieses leistungsstarke Werkzeug verstehen und nutzen, können Sie sich sicherer und selbstbewusster in der digitalen Welt bewegen. Im nächsten Teil unseres Leitfadens gehen wir tiefer auf fortgeschrittene Techniken ein und zeigen Ihnen, wie Sie Ihre digitale Privatsphäre weiter stärken können.

Seien Sie gespannt auf Teil 2, in dem wir die Feinheiten des Privacy Coin Mixing weiter aufschlüsseln und fortgeschrittene Strategien zum Schutz Ihrer digitalen Identität aufzeigen werden.

ZK P2P Edge Win Surge: Der Beginn einer neuen Ära

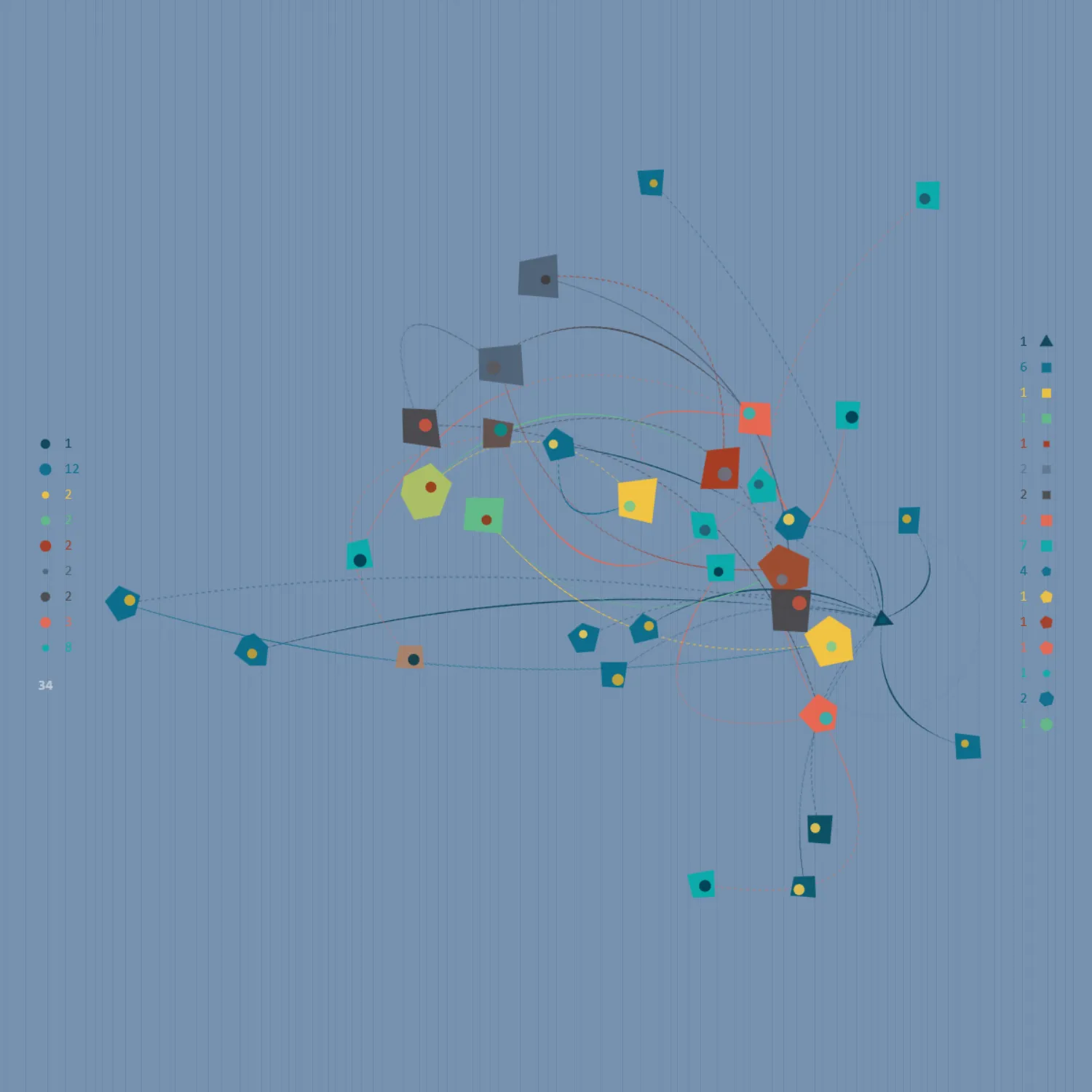

In der sich ständig wandelnden digitalen Welt hat das Zusammenwirken modernster Technologien revolutionäre Paradigmen hervorgebracht, die die Vernetzung grundlegend verändern. Unter ihnen sticht der ZK P2P Edge Win Surge als Leuchtturm der Innovation und Effizienz hervor. Dieses Paradigma definiert nicht nur unser Verständnis dezentraler Netzwerke neu, sondern läutet auch eine neue Ära der Datensicherheit, Geschwindigkeit und Zuverlässigkeit ein.

ZK P2P verstehen:

Zero-Knowledge-Proof-Protokolle (ZK) und Peer-to-Peer-Netzwerke (P2P) bilden die Grundlage dieses technologischen Aufschwungs. Zero-Knowledge-Proofs ermöglichen es den Beteiligten, nachzuweisen, dass sie einen Wert kennen oder eine Eigenschaft besitzen, ohne weitere Informationen preiszugeben. Dieser Mechanismus gewährleistet die Vertraulichkeit sensibler Daten – ein entscheidender Vorteil in der heutigen datengetriebenen Welt.

Andererseits machen P2P-Netzwerke eine zentrale Instanz überflüssig, da Ressourcen und Daten auf zahlreiche Knoten verteilt werden. Diese Dezentralisierung gewährleistet, dass kein Single Point of Failure existiert und bietet somit Robustheit und Widerstandsfähigkeit gegen Cyberangriffe.

Die Edge-Revolution:

Edge Computing verlagert Rechenleistung und Datenspeicherung näher an den Ort des Bedarfs und reduziert so Latenz und Bandbreitenverbrauch, die beim Senden von Daten an einen zentralen Server entstehen. Durch den Einsatz von Edge Computing ermöglicht das ZK P2P Edge Win Surge-Modell Echtzeitverarbeitung und -analyse, was für Anwendungen im Bereich IoT, autonome Fahrzeuge und Smart Cities unerlässlich ist.

Das Win-Surge-Phänomen:

Wenn wir vom „Gewinnschub“ sprechen, meinen wir die exponentiellen Vorteile, die sich aus der Integration dieser Technologien ergeben. Das Ergebnis ist ein System, das nicht nur die Effizienz steigert, sondern auch ein beispielloses Maß an Sicherheit und Skalierbarkeit bietet.

Verbesserte Effizienz:

Einer der überzeugendsten Aspekte von ZK P2P Edge Win Surge ist seine Effizienz. Herkömmliche zentralisierte Systeme werden oft zu Engpässen, verlangsamen Prozesse und führen zu Ineffizienzen. Im Gegensatz dazu verteilen ZK P2P Edge-Systeme Aufgaben auf zahlreiche Knoten, wodurch die Latenz deutlich reduziert und der Gesamtdurchsatz erhöht wird.

Unübertroffene Sicherheit:

Sicherheit hat im heutigen digitalen Zeitalter, in dem Datenlecks und Cyberangriffe weit verbreitet sind, höchste Priorität. Die Kombination aus Zero-Knowledge-Proofs und P2P-Netzwerken bietet einen zweischichtigen Sicherheitsansatz. Zero-Knowledge-Proofs gewährleisten die Vertraulichkeit sensibler Informationen, während die dezentrale Struktur von P2P-Netzwerken das Risiko verteilt und es so erschwert, dass ein einzelnes Unternehmen das gesamte System kompromittieren kann.

Skalierbarkeit:

Die Skalierbarkeit der ZK P2P Edge Win Surge-Systeme ist ein weiterer wesentlicher Vorteil. Bei steigender Nachfrage kann das System problemlos weitere Knoten aufnehmen, ohne dass die Leistung beeinträchtigt wird. Diese Skalierbarkeit ist entscheidend für Anwendungen, die hohe Verfügbarkeit und kontinuierlichen Betrieb erfordern.

Anwendungsbereiche und Zukunftsperspektiven:

Das ZK P2P Edge Win Surge-Modell birgt ein immenses Potenzial in verschiedenen Sektoren. Im Gesundheitswesen gewährleistet es den sicheren Echtzeit-Austausch von Patientendaten zwischen verteilten Knoten. Im Finanzwesen ermöglicht es eine sichere und schnelle Transaktionsverarbeitung und reduziert so das Betrugsrisiko. In intelligenten Städten kann es Daten zahlreicher Sensoren in Echtzeit verwalten und analysieren und dadurch alles optimieren – vom Verkehrsmanagement bis zum Energieverbrauch.

Schlussfolgerung zu

Die Integration von ZK P2P und Edge Computing in das ZK P2P Edge Win Surge-Modell ist mehr als nur ein technologischer Fortschritt; sie bedeutet einen Paradigmenwechsel. Dieses Modell verspricht eine neue Ära der Effizienz, Sicherheit und Skalierbarkeit in dezentralen Netzwerken. Indem wir diese leistungsstarke Kombination weiter erforschen und nutzen, ebnen wir den Weg für eine Zukunft, in der Daten nicht nur sicher, sondern auch unglaublich zugänglich und nutzbar sind.

Die Zukunft von ZK P2P Edge Win Surge: Die digitale Landschaft von morgen meistern

Im vorherigen Abschnitt haben wir die Grundlagen von ZK P2P Edge Win Surge beleuchtet und untersucht, wie dieses Modell Effizienz, Sicherheit und Skalierbarkeit in dezentralen Netzwerken neu definiert. Nun wollen wir uns eingehender mit der Zukunft dieser Technologie und ihrem Einfluss auf die digitale Landschaft befassen.

Interoperabilität und Integration:

Eine der zentralen Herausforderungen in der heutigen Technologielandschaft ist die Interoperabilität. Unterschiedliche Systeme und Protokolle haben oft Schwierigkeiten, effektiv miteinander zu kommunizieren. Das ZK P2P Edge Win Surge-Modell ist mit seinem inhärenten Design bestens geeignet, dieses Problem zu lösen. Durch seinen dezentralen Ansatz unterstützt es von Natur aus eine Vielzahl von Protokollen und Systemen und ermöglicht so eine reibungslosere Integration über verschiedene Plattformen und Anwendungen hinweg.

Sich entwickelnde Anwendungsfälle:

Mit zunehmender Reife der Technologie ist mit einer Vielzahl neuer und innovativer Anwendungsfälle zu rechnen. Beispielsweise kann das ZK P2P Edge Win Surge-Modell im Bereich autonomer Fahrzeuge riesige Datenmengen zahlreicher Sensoren verwalten und analysieren und so Echtzeit-Entscheidungen bei gleichzeitig höchster Sicherheit gewährleisten. In der intelligenten Landwirtschaft optimiert es die Ressourcenzuteilung und überwacht die Pflanzengesundheit durch dezentrales, sicheres und effizientes Datenmanagement.

Adoption und breite Akzeptanz:

Für jede bahnbrechende Technologie ist die Akzeptanz entscheidend. Das ZK P2P Edge Win Surge-Modell gewinnt bei Early Adopters an Bedeutung, doch seine breite Akzeptanz hängt maßgeblich von seiner Fähigkeit ab, die Implementierung zu vereinfachen und zuverlässigen Support zu bieten. Sobald weitere Branchen die Vorteile dieses Modells erkennen, ist mit einem starken Anstieg der Nutzung in verschiedenen Sektoren zu rechnen – von Finanzen und Gesundheitswesen über Bildung bis hin zur Unterhaltung.

Regulatorisches Umfeld:

Der rasante technologische Fortschritt überholt oft die regulatorischen Rahmenbedingungen. Das ZK P2P Edge Win Surge-Modell mit seinem Fokus auf Sicherheit und Datenschutz entspricht jedoch den regulatorischen Anforderungen. Da sich Regierungen und Aufsichtsbehörden an diese Veränderungen anpassen, können wir mit einer stärkeren Unterstützung durch Richtlinien rechnen, die die Einführung solcher fortschrittlicher Technologien fördern und gleichzeitig die Einhaltung der Datenschutzgesetze gewährleisten.

Technologische Fortschritte:

Die Zukunft von ZK P2P Edge Win Surge ist eng mit den laufenden Fortschritten in verwandten Technologien verknüpft. Beispielsweise könnten Verbesserungen im Quantencomputing noch leistungsfähigere Rechenkapazitäten bereitstellen und so die Effizienz und Sicherheit des Modells weiter steigern. Ebenso könnten Fortschritte in der künstlichen Intelligenz ausgefeiltere Methoden zur Verwaltung und Analyse von Daten in einer dezentralen Umgebung ermöglichen.

Umweltaspekte:

Wie bei jedem technologischen Fortschritt ist es unerlässlich, die Umweltauswirkungen zu berücksichtigen. Die dezentrale Architektur von ZK P2P Edge Win Surge kann im Vergleich zu zentralisierten Systemen zu einer deutlichen Reduzierung des Energieverbrauchs führen, insbesondere in Kombination mit Edge Computing. Kontinuierliche Bemühungen zur Verbesserung der Effizienz der zugrunde liegenden Technologien sind jedoch entscheidend, um den ökologischen Fußabdruck zu minimieren.

Gemeinschafts- und Ökosystementwicklung:

Der Erfolg jeder Technologie hängt oft von einem stabilen Ökosystem und aktiver Unterstützung durch die Community ab. Das ZK P2P Edge Win Surge-Modell profitiert von einer florierenden Community aus Entwicklern, Forschern und Enthusiasten, die zu seinem Wachstum und seiner Weiterentwicklung beitragen. Open-Source-Initiativen, Kooperationsprojekte und Bildungsprogramme spielen eine entscheidende Rolle beim Aufbau eines starken und dynamischen Ökosystems rund um diese Technologie.

Schlussfolgerung zu

Das ZK P2P Edge Win Surge-Modell stellt einen bahnbrechenden Fortschritt im Bereich dezentraler Netzwerke dar. Sein Fokus auf Effizienz, Sicherheit und Skalierbarkeit begegnet nicht nur aktuellen Herausforderungen, sondern schafft auch die Grundlage für zukünftige Innovationen. Angesichts der Komplexität der digitalen Landschaft von morgen wird das ZK P2P Edge Win Surge-Modell zweifellos eine zentrale Rolle bei der Gestaltung einer vernetzteren, sichereren und effizienteren Zukunft spielen.

Indem wir dieses Modell annehmen und sein Wachstum fördern, erleben wir nicht nur den Anbruch eines neuen technologischen Zeitalters, sondern beteiligen uns aktiv an der Schaffung einer widerstandsfähigeren und dynamischeren digitalen Welt.

Ich hoffe, dies bietet eine überzeugende und detaillierte Auseinandersetzung mit dem ZK P2P Edge Win Surge und erfasst dessen transformatives Potenzial und Zukunftsperspektiven.

Wie KI-basierte Zahlungen die Akzeptanz von Kryptowährungen im Jahr 2026 vereinfachen werden

Die Zukunft der Konnektivität – Erkundung der Bot-Chain-VPC-Engine-Edge